Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Системы обнаружения атак

|

|

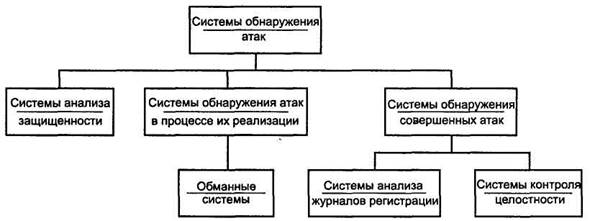

Обнаруживать, блокировать и предотвращать атаки можно несколькими путями. Этот способ применяется в «классических» системах обнаружения атак (например RealSecure Network Sensor или Cisco Secure IDS), межсетевых экранах (например Check Point Firewall-1), системах защиты информации от НСД (например SecretNet) и т. п. Однако «недостаток» средств данного класса в том, что атаки могут быть реализованы повторно. Они также повторно обнаруживаются, блокируются. И так далее до бесконечности. Было бы эффективнее предотвращать атаки еще до их реализации. Это и есть второй путь. Осуществляется он путем поиска уязвимостей (то есть обнаружение потенциальных атак), которые могут быть использованы для реализации атаки. И, наконец, третий путь — обнаружение уже совершенных атак и предотвращение их повторного осуществления. Таким образом, системы обнаружения нарушений политики безопасности могут быть классифицированы по этапам осуществления атаки (рис. 9):

• системы, функционирующие на первом этапе осуществления атак и позволяющие обнаружить уязвимости информационной системы, используемые нарушителем для реализации атаки. Иначе средства этой категории называются системами анализа защищенности (security assessment systems) или сканерами безопасности (security scanners). Примером такой системы является Internet Scanner или SATAN;

• системы, функционирующие на втором этапе осуществления атаки и позволяющие обнаружить атаки в процессе их реализации, то есть в режиме реального (или близкого к реальному) времени. Именно эти средства и принято считать системами обнаружения атак в классическом понимании. Примером такой системы является RealSecure или Cisco Secure IDS. Помимо этого в последнее время выделяется новый класс средств обнаружения атак — обманные системы (cjeception systems). Примером такой системы является RealSecure OS Sensor или DTK;

• системы, функционирующие на третьем этапе осуществления атаки и позволяющие обнаружить уже совершенные атаки. Эти системы делятся на два класса — системы контроля целостности (integrity checkers), обнаруживающие изменения контролируемых ресурсов, и системы анализа журналов регистрации (log checkers). В качестве примеров таких систем могут быть названы Tripwire или RealSecure Server Sensor.

Рис. 9. Классификация систем обнаружения атак по этапам осуществления атаки

Помимо этого, существует еще одна распространенная классификация систем обнаружения нарушения политики безопасности — по принципу реализации: host-based, т. е. обнаруживающие атаки, направленные на конкретный узел сети, и network-based, направленные на всю сеть или сегмент сети. Обычно на этом дальнейшая классификация останавливается. Однако системы класса host-based можно разделить еще на три подуровня:

• системы обнаружения атак на уровне прикладного ПО (application-based), обнаруживающие атаки на конкретные приложения (например, на Web-сервер). Примером такой системы является RealSecure OS Sensor или WebStalker Pro;

• системы обнаружения атак на уровне ОС (OS-based), обнаруживающие атаки на уровне операционной системы. Примером такой системы является RealSecure Server Sensor или Intruder Alert;

• системы обнаружения атак на уровне системы управления базами данных (DBMS-based), обнаруживающие атаки на конкретные СУБД.

Выделение обнаружения атак на системы управления базами данных (СУБД) в отдельную категорию связано с тем, что современные СУБД уже вышли из разряда обычных прикладных приложений и по многим своим характеристикам, в том числе и по сложности, приближаются к операционным системам. При этом системы обнаружения атак (точнее, системы анализа защищенности) на уровне СУБД могут функционировать как на самом узле, так и через сеть (например Database Scanner).

В свою очередь система обнаружения атак на уровне сети может функционировать и на конкретном узле, обнаруживая атаки, направленные не на все узлы сегмента, а только на тот узел, на котором она установлена. Пример такой системы -- RealSecure Server Sensor.

Рис. 10. Классификация систем обнаружения атак по принципу реализации

Date: 2015-09-24; view: 573; Нарушение авторских прав