Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Вибір засобів безпеки відповідно до детальних оцінок

|

|

Вибір засобів безпеки відповідно до детальних оцінок здійснюють згідно з принципами, наведеними в попередніх розділах. Детальне аналізування ризиків дозволяє враховувати спеціальні вимоги та обставини інформаційної системи та її цінностей. Відмінність від використання, наведеного у попередніх розділах – це обсяг робіт та подробиці, зібрані протягом процесу оцінювання. Тому можливе кваліфіковане обґрунтування вибраних засобів безпеки.

В ISO/IEC TR 13335-3 описано керування інформаційною безпекою. Крім того, наведено інші питання, можливі варіанти стратегії аналізування ризиків та рекомендований підхід до аналізування ризиків. Головними варіантами стратегій для використання в організації є:

– використовування базового підходу для всіх інформаційних технологій систем;

– використовування детального аналізування ризиків для всіх інформаційних технологій систем;

– використовування «рекомендованого підходу», тобто дотримуватися високорівневого аналізування ризиків для всіх інформаційних технологій систем, базового підходу для інформаційних технологій систем малого ризику і детального алізування ризиків для інформаційних технологій систем високого ризику.

Якщо для визначення засобів безпеки було вирішено використовувати детальне аналізування ризиків для всіх інформаційних технологій систем, інформація про те, як вибирати засоби захисту, і як ефективно використовувати результати детального аналізування ризиків. Проте може використовуватися інформація про засоби безпеки для специфічних інформаційних технологій систем та зв’язок між проблемами безпеки, загрозами і засобами безпеки.

Принципи вибору

Є чотири основних аспекти, на які спрямований засіб безпеки: впливи, загрози, вразливості та ризики самі по собі. Засоби спрямовують на самі ризики, коли приймається рішення зменшити чи уникнути ризиків, а не приймати їх, наприклад, для зменшення ризику – проведення страхування, а прикладом, щоб уникнути ризику, є переміщення контрольованої інформації на іншу інформаційну систему. Компоненти, що всі разом створюють ризики, тобто впливи, загрози та вразливості, є головними цілями засобів безпеки. Способи, якими засоби можна направляти на ці аспекти, такі:

1) загрози – засоби безпеки можуть зменшити ймовірність виникнення загрози (наприклад, розглянемо загрозу втрати даних через помилки користувача, тоді навчальний курс для користувачів зменшить кількість цих помилок), чи, у випадку зловмисного нападу, вони можуть спинити його через збільшення технічної складності успішної атаки;

2) вразливість – засоби безпеки можуть усунути вразливість чи зробити її менш серйозною приклад, якщо внутрішня мережа, що з’єднана із зовнішньою мережею, вразлива до несанкціонованого доступу, то реалізація відповідного брандмауера зробить з’єднання менш вразливим, а роз’єднання усуне цю вразливість);

3) вплив – засоби безпеки можуть зменшити чи усунути вплив (якщо зловмисний вплив являє собою недоступність інформації, він зменшується через створення копій інформації, які надійно зберігаються в іншому місці, та готовність до активування плану неперервності бізнесу). Добре організований облік і аналізування журналів аудиту та засобів сигналізації може допомогти ранньому виявленню інциденту та знизити зловмисний вплив на бізнес.

Як і де використовують засіб безпеки, може бути суттєва різниця від тієї користі, яку отримано завдяки його запровадженню. Дуже часто, загрози можуть використовувати більше ніж одну вразливість. Тому, якщо засіб безпеки використовують, щоб запобігти виникненню такої загрози, він може бути спрямованим на декілька вразливостей одночасно. Зворотне також вірно – засіб безпеки, що захищає вразливість, може бути спрямованим на декілька безпек. Ці переваги слід розглядати, за можливості, під час вибору засобів безпеки. Ці додаткові переваги потрібно завжди документувати, щоб мати повноту вимог безпеки, яким задовольняє будь-який засіб безпеки.

Взагалі, засоби безпеки можуть забезпечувати один чи більше з таких типів безпеки; запобігання, стримування, виявлення, зменшення, відновлення, виправлення, моніторинг та обізнаність. Яка з цих властивостей найкраща, залежить від конкретних обставин та від призначення кожного засобу, в багатьох випадках засоби безпеки забезпечують більше одного типу безпеки, що знову ж таки, забезпечує додаткові переваги. За можливості, треба надавати перевагу тим засобам які мають багато переваг, ніж ті, що їх стільки не мають.

Безпека повинна завжди показувати розумний баланс щодо ефектів, згаданих вище. Якщо занадто великий акцент робиться на типі засобу безпеки, малоймовірно, що загальна безпека буде ефективною. Наприклад, якщо більшість засобів стримування використовують без адекватних засобів виявлення, щоб визначити, коли стримування не спрацювало, загальна безпека не буде ефективною.

Перед реалізацією, запропоновані засоби захисту треба порівняти з наявними засобами, щоб оцінити, що треба розширяти чи оновлювати. Якщо є, то це може бути дешевше, ніж запровадження нових засобів захисту.

Під час вибору засобів захисту важливо зважувати на вартість реалізації засобів захисту відносно вартості цінностей, що захищаються, та строки повернення інвестицій, пов’язаних зі зниженням ризику. Вартість реалізації та обслуговування засобу може бути набагато вищою, ніж вартість самого засобу, тому це треба враховувати під час вибору.

Технічні обмеження, а саме: вимоги продуктивності, керованості (вимоги обслуговування діяльності) та питань сумісності можуть заважати використанню деяких засобів безпеки. В цих випадках керівники системи та безпеки мають працювати разом для прийняття оптимальних рішень. Може трапитися випадок, коли засіб захисту буде знижувати продуктивність. Знову таки, керівник системи та безпеки разом повинні прийняти рішення, що дозволить забезпечити необхідну продуктивність за умови гарантованої достатньої безпеки.

Такі аспекти, як законодавство про безпеку приватного життя та право можуть вимагати, щоб були наявні певні засоби захисту, тому використовується визначення незмінних базових елементів.

8.7. Розроблення базової безпеки організації

Коли організація вирішує запровадити базову безпеку до всієї організації чи до її частин, треба розглянути такі питання.

Які частини організації чи систем можуть бути захищені певним базовим рівнем, а які потребують іншого, і чи може той самий базовий рівень запроваджуватись для цілої організації?

На який рівень безпеки має бути орієнтована базова безпека (чи різні базові безпеки)?

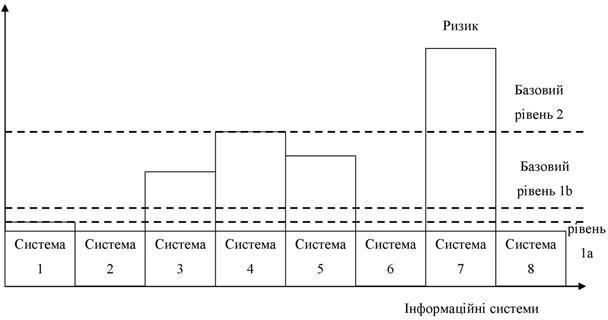

Як можуть бути визначені засоби захисту, що формують іншу базову безпеку (за потреби)? На рис. 10.3 зображено різні способи застосування базової безпеки.

Рис. 10.3. Різні базові рівні

Перевага застосування різних базових рівнів в одній організації – це те, що більшість систем будуть захищені належним чином, тобто застосовується не надмірно малий та не надмірно великий захист (наприклад, для інформаційних технологій з базовим рівнем 1 – системи 1, 2, 6, 8 та інформаційних технологій з базовим рівнем 2 – це системи 3, 4 та 5, як зазначено на рис. 10.3). Якщо інформаційні системи з різними вимогами безпеки є «насправді різними» (в тому сенсі, що більшість засобів безпеки, які потрібні для безпеки інформаційних технологій, різні), тоді для організації рекомендовано використовувати різні бази. Якщо вимоги до безпеки фундаментально відрізняються, рішення про використання базового підходу має бути переглянуто.

З іншого боку, якщо єдина відмінність між різними базовими рівнями – це та, що виникає потреба у деяких додаткових засобах захисту для формування вищих базових рівнів, тоді можливо не варто запроваджувати декілька різних базових рівнів. Якщо запроваджений тільки один базовий рівень, накладні видатки організації можуть бути значно зменшені, і кожен в організації зможе покладатися на наявність однакового рівня безпеки.

Рівень базової безпеки, на який треба орієнтуватися, звичайно, залежить від рішення, скільки рівнів базової безпеки можна логічно запровадити: один чи більше. Якщо вибрані різні базові рівні, ці рівні можуть бути встановлені достатньо точно до вимог безпеки інформаційних технологій систем, які потрібно захищати. Загалом, жоден базовий рівень не повинен бути спрямований на безпеку нижче найнижчих вимог до безпеки інформаційних технологій систем, які треба захищати (наприклад, нижче вимог інформаційних технологій системи 2 на рис. 10.3). Доцільно орієнтуватись на рівень, що є достатнім для більшості (базовий рівень 1а на рис. 10.3) чи всіх (базовий рівень 1b) інформаційних технологій систем, призначених для захисту. Часто доцільно орієнтуватись на найвищий рівень безпеки інформаційних систем для безпеки їх базовими засобами, оскільки це зазвичай не дуже дорого, але забезпечує достатню безпеку для всіх задіяних інформаційних технологій систем. Необхідно уважно розглянути запроваджені інформаційні технології систем для прийняття остаточного рішення, які інформаційні технології системи будуть захищатись тим же базовим рівнем. Деякі інформаційні технології системи багато в чому схожі за сутністю та (або) за вимогами до безпеки – в цьому випадку є корисно захищати їх тим же самим базовим рівнем. З іншого боку, якщо декілька інформаційних технологій повністю відрізняються в своїх вимогах до безпеки, дуже часто найпростіше розглядати їх окремо.

Теж саме і у випадку, якщо організація вирішує реалізовувати однаковий базовий рівень по всій організації. Ця базова безпека може бути орієнтована на три різні рівні:

– низький рівень, долучаючи специфічні засоби безпеки, щоб убезпечити всі інформаційні технології системи з вищими вимогами;

– середній рівень, долучаючи специфічні засоби безпеки, щоб убезпечити всі інформаційні технології системи з вищими вимогами;

– високий рівень, що є достатнім для безпеки всіх інформаційних технологій систем, передбачених базовою безпекою.

Як описано вище, середній та високий рівні базової безпеки можуть бути зручними для багатьох організацій, щоб досягти достатнього захисту, надійної безпеки по всій організації та зниження (організаційних видатків. У підсумку, рішення треба приймати відповідно до політики безпеки організації та вимог інформаційних технологій систем, що розглядаються.

Запитання для самоконтролю

1. Яку має перевагу проведення детального аналізу ризику?

2. Коли повинні призначатися специфічні засоби захисту на основі детального аналізування ризиків?

3. Коли може бути досягнутий базову безпеку для інформаційної системи?

4. Що завжди потребує процес вибору засобів безпеки?

5. Відповідаючи на які питання, можна легше виявити наявні фізичні та пов’язані з ними засоби безпеки?

6. Що треба визначити після оцінювання умов навколишнього середовища та компонентів інформаційної системи?

7. Які дії можуть бути корисними для визначення наявних чи планованих засобів безпеки?

8. Що містить реагування на порушення?

9. Які засоби захисту в сфері персоналу?

10. Які засоби захисту в сфері фізичної безпеки?

11. Які питання треба розглянути коли організація вирішує запровадити базову безпеку до всієї організації чи до її частин?

Date: 2015-06-11; view: 521; Нарушение авторских прав