Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Использование схемы

|

|

Определение схемы, данное при первом ознакомлении с этим термином, несколько расплывчато и, возможно, не дает общего понимания ее назначения. В схеме задано, какие объекты и с какими свойствами допустимы в каталоге. Во время установки Active Directory на первый контроллер доменов в лесу, служба каталогов по умолчанию создает схему, где содержатся все объекты и заданы свойства, необходимые для нормального функционирования службы каталогов.

Предусматривается также тиражирование каталога на все контроллеры домена, которые будут включены в лес позднее.

Каталог содержит необходимую информацию о пользователях и объектах данной организации. Такие свойства Active Directory, как отказоустойчивость и расширяемость, позволяют использовать этот сервис в различных приложениях, например, по учету кадров.

Стандартно в Active Directory уже определены такие атрибуты пользователя, как его имя, фамилия, номера телефонов, название офиса, домашний адрес. Но если понадобятся такие сведения, как зарплата сотрудника, его трудовой стаж, медицинская страховка, сведения о поощрениях и т. п,, то эти параметры можно задать дополнительно. Active Directory позволяет «наращивать» схему, добавлять в нее новые свойства и классы на основе существующих и с наследованием их свойств.

Также можно задавать новые свойства, в том числе и существующим классам. При этом все свойства можно разделить на обязательные и возможные. Все обязательные свойства необходимо указывать при создании объекта. Например объект «пользователь» обязательно должен иметь общее имя en (common name), пароль и SamAccountName (имя, используемое для обратной совместимости с предыдущими версиями).

Возможные свойства можно и не указывать. Они лишь выполняют вспомогательные функции и могут быть полезны, например, для администраторов или для других пользователей. Проиллюстрируем сказанное на примере приложения по учету кадров. Всех сотрудников предприятия можно условно разделить на две группы: постоянные и временные.

Для постоянных сотрудников целесообразно создать новый класс FullTimeEmp. В качестве возможных свойств этого класса можно добавить в схему зарплату и семейное положение. При этом права на чтение и изменение этих свойств будут иметь только сотрудники отдела кадров, а на чтение — лишь сам сотрудник. Администраторы сети также не имеют прав доступа к этим сведениям.

Понятно, что такая свобода модификации и наращивания каталога должна опираться на мощные механизмы хранения и поиска информации. В Active Directory таким механизмом хранения служит ESE (Extensible Storage Engine) — улучшенная версия Jet-базы данных, использующейся в Microsoft Exchange версий 4 и 5.х2. В новой базе может содержаться до 17 терабайт данных, до 10 миллионов объектов.

Рисунок 7 - Пример модификации схемы

Еще одна особенность ESE — там хранятся только реально используемые значения свойств. Например, для объекта user определено по умолчанию порядка 50 свойств. Но если Вы описали только 4 (имя, фамилию, общее имя и пароль), то место для хранения будет отведено только для этих атрибутов. По мере описания других атрибутов место для них будет выделяться динамически.

ESE позволяет хранить свойства, имеющие несколько значений, например, несколько телефонных номеров одного пользователя. При этом совсем не надо создавать атрибуты каждого телефонного номера.

2 Практическое задание

Настройка политики безопасности. 1. С помощью оснастки "Анализ и настройка безопасности" создайте шаблон безопасности (на базе шаблона securedc), задайте в нем минимальную длину пароля в 4 символа; отключите параметр "пароль должен отвечать требованиям сложности" 2. Проанализируйте текущие параметры безопасности на соответствие вашему шаблону 3. Сконфигурируйте параметры безопасности по шаблону и удостоверьтесь что настройки компьютера и шаблона совпадают. Задание выполнять на контроллере домена.

Привести подробное описание.

При выполнении контрольной работы использовать операционные системы Windows Server 2003 или Windows Server 2008.

1. Запускаем «Консоль»: «Пуск» → «Командная строка». В поле поиска вводим «mmc», а затем нажимаем на кнопку «Enter». Откроется пустая консоль ММС (рисунок 1).

Рисунок 1 – Консоль управления ММС

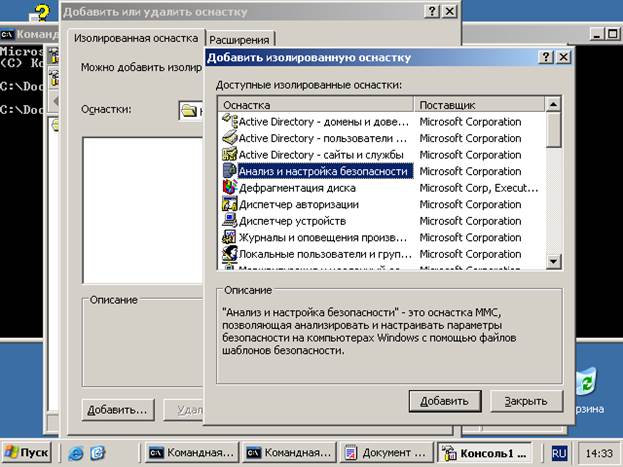

В меню «Консоль» выбираем команду «Добавить или удалить оснастку» или воспользуемся комбинацией клавиш Ctrl+М. В диалоге «Добавление и удаление оснасток» выбираем оснастку « Анализ и настройка безопасности» (рисунок 2) и нажимаем на кнопку «Добавить».

Рисунок 2 – Добавить изолированную оснастку

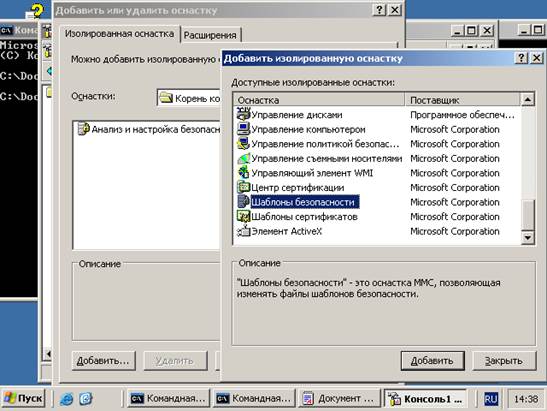

Так же добавим «Шаблоны безопасности» (рисунок 3).

Рисунок 3 – Добавить шаблон безопасности

Завершаем действия повторным нажатием кнопки «Добавить» в окне «Добавить или удалить оснастку».

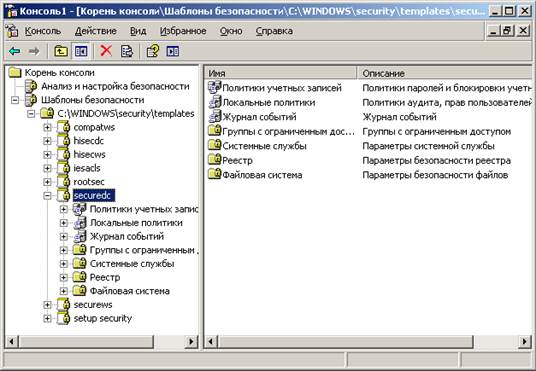

В окне Консоли (рисунок 4) изменяем настройки папки «securedс».

Рисунок 4 – Окно консоли

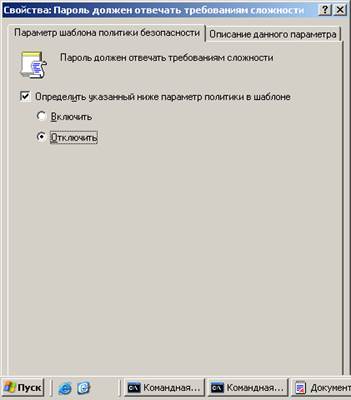

Изменяем значения «Политики учетных записей». Задаем минимальную длину пароля в 4 символа (рисунок 5); отключаем параметр значение «пароль должен отвечать требованиям сложности» (рисунок 6).

Рисунок 5 – Определение длины пароля

Рисунок 5 – Отключение соответствия требованиям сложности

2. Проанализируйте текущие параметры безопасности на соответствие вашему шаблону 3. Сконфигурируйте параметры безопасности по шаблону и удостоверьтесь что настройки компьютера и шаблона совпадают. Задание выполнять на контроллере домена.

Анализируем текущие параметры безопасности:

Рисунок 6 – Максимальный срок действия пароля

Рисунок 7 –Хранение паролей, используя шифрование

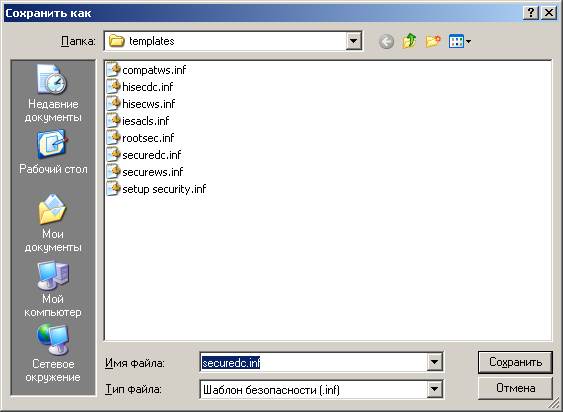

Результаты изменений сохраняем в файле «securedc.inf» (рисунок 8).

Рисунок 8 – Сохранение шаблона безопасности

Результаты изменений сравниваем с настройками компьютера и убеждаемся, что они совпадают.

Date: 2015-09-02; view: 619; Нарушение авторских прав