Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Разграничение доступа в ОС Windows

|

|

Для идентификации субъектов, выполняющих в системе различные действия, Windows использует не имена, а числовые значения, называемые идентификатором защиты.

SID(security identifies)

Они есть у локальных, доменных пользователей, групп и представляют собой совокупность следующих значений:

· версия SID

· 48-битный код агента id

· переменное количество 32-битных относительных идентификаторов, называющиеся RID(relative). Средство для получения уникальных значений.

Код агента выдается либо локальным компьютером, либо доменом

S-1-5-21-1463437245-12248128000-...

версия для ОС Windows 2000 RID

Системе выдается SID при установке. Затем назначаются учетным записям, причем каждый SID генерируется на основе SID системы, с добавление случайным образом сгенерированного RID.

RID:

500 - локальный админ

1000 - доменный админ

Все объекты в системе имеют свои идентификаторы. На каждый объект заводится своя структура, который называется дескриптор защиты:

· версия SRM

· флаги

· Id владельца

· id группы владельца

· список избирательного контроля доступа (DACL)

· системный список контроля доступа, использующийся для аудита (SACL)

Если объект не имеет дескриптора защиты, то права к нему не применяются.

Сам список DACL представляет собой совокупность записей (элементов): ACE (access control entries), каждый из которых содержит SID и маску доступа. Маска может содержать 1 из 4 элементов: доступ разрешен, доступ отклонен, разрешенный объект, запрещенный объект. Причем для одного и того же SID могут быть установлены взаимоисключающие маски.

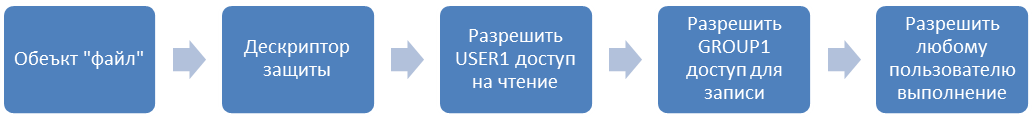

Упрощенная схема организации дескриптора

| ACE |

| ACE |

| DACL |

| ACE |

Работа алгоритма проверки прав доступа выгляди следующим образом:

1. если дескриптор защиты отсутствует то система предоставляет запрошенный тип доступа

2. если вызывающий поток имеет право владения объектом, то систем защиты предоставляет владельцу право для записи, а затем анализирует дескриптор защиты.

3. если владелец запросил доступ на изменение дескриптора защиты, он ему предоставляется без проверки самого дескриптора

4. если вызываемый поток не владелец, то просматриваются элемент ACE от 1 к последнему. При это выполняются следующие условия:

· является ли SID запросившего потока заблокированным или нет

· SID в ACE типа "доступ разрешен" совпадает с SID в маркере доступа

· проверяются ограничения SID

В системе Windows каждый user при входе в систему получает свой маркер доступа, который не может быть изменен за весь сеанс работы пользователя. В него входят:

· id пользователя

· Id групп, в которые он входит

· привилегии

Для пользователей маркер доступа создается winlogon.exe. Маркер доступа, используется при проверке прав доступа в системе.

Date: 2016-02-19; view: 1311; Нарушение авторских прав