Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Формализованное представление кибервоздействий

|

|

При формализованной представлении функционирования инфокоммуникационной системы в условиях кибервоздействий представляется весьма актуальным решение задачи оценки ее устойчивости (сигнальной, семантической и прагматической) с учетом априорной неопределенности типа и метода проведения информационного воздействия. Такая задача пока решалась раздельно для сигнального и семантического (информационного) уровней с учетом естественных или организованных помех и информационных воздействий. Однако устойчивость[6] сетей уровня инфокоммуникационных систем должна определяться только с учетом совместного влияния на все их элементы и, естественно, друг на друга, как сигналов, так и заложенной в них семантики.

То есть, если говорить об информационной устойчивости сетей, в частности, протоколов взаимодействия, то задача оценки устойчивости может быть решена только для всей совокупности уровней взаимодействия и расположенных на них элементов системы, которые участвуют в реализации основной целевой функции. В качестве основного показателя в этом представлении тогда можно использовать время восстановления «нормального» функционирования системы (или элемента) после проведения воздействия или, с другой стороны, возможность проведения повторного воздействия. Естественно, с измененным уровнем априорной неопределенности каждой из конфликтующих сторон.

В связи с этим основной целью этого раздела учебного пособия является рассмотрение методического подхода к оценке параметра «устойчивость» инфокоммуникационной системы по отношению к информационному воздействию (или заданному конечному множеству, независимо от его источника и места формирования) как основной характеристики процесса ее функционирования в условиях информационного конфликта и синтез методики определения этого показателя. Это обусловлено, наряду с указанными выше причинами, отсутствием данных по эффективности используемых в инфокоммуникационных системах протоколов и их устойчивости к преднамеренным или естественным воздействиям сигнального и семантического уровня. При этом рассмотрение различных аспектов совместного влияния на процесс функционирования инфокоммуникационной системы целесообразно проводить с учетом триады факторов:

Ø объективного опережения разработки и практической реализации средств информационного воздействия по отношению к средствам защиты инфокоммуникационной системы и АСУ;

Ø порожденной этим априорной неопределенности типа воздействия и алгоритма защиты информации на семантическом (информационном) или сигнальном уровнях, реализуемых в условиях конкретного применения ПАСОИБ и средств и информационного воздействия конфликтующими сторонами;

Ø и, как следствие, семантической и прагматической ограниченностью реализуемых при конкретном значении априорной неопределенности алгоритмов функционирования ПАСОИБ инфокоммуникационной системы и системы организации и проведения информационного воздействия.

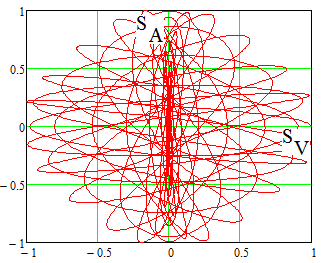

В общем случае информационный конфликт можно представить в виде двух базовых конкурирующих процессов, реализуемых в отношении инфокоммуникационной системы для получения в результате выполнения управляющего сигнала требуемого состояния (рис.1.4). Информационное воздействие, вырабатывающее сигнал управления BV1, и автоматизированная или автоматическая система управления связью (АСУС), вырабатывающая свой сигнал управления BA1, воздействуют на автоматизированную телекоммуникационную систему c целью перевода ее в состояние SV или SA, соответственно.

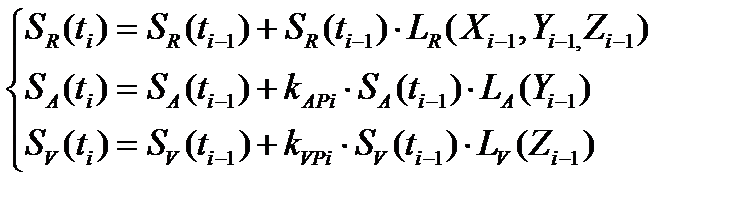

При этом состояние каждого из участвующих в реализации конфликта компонентов (информационного воздействия SV, системы управления АТС SA и собственно реальное состояние АТС SR) на произвольном i -ом шаге функционирования определяется совокупностью их технических и информационных параметров на основе системы рекуррентных уравнений

(1.2)

(1.2)

где X=X{xk(t)}, Y=Y{yk(t)} и Z{zk(t)} – совокупность параметров взаимодействующих компонентов, kP – коэффициент неопределенности оценки состояния конкурирующего компонента[7], LR,A,V – операторы преобразования входного потока трех указанных выше компонентов (передаточные характеристики).

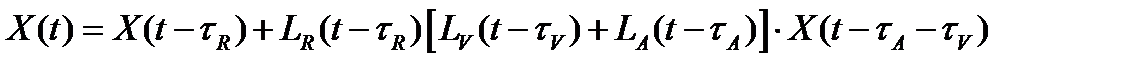

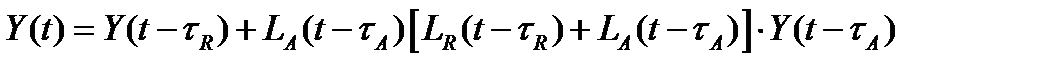

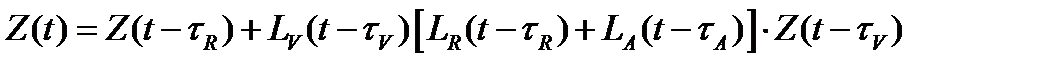

Соответственно, параметры системы информационного воздействия Z(t), системы управления связью Y(t) и АТС X(t) также будут определяться рекурсивным образом, которые с учетом возникающих в этих компонентах задержек tx можно представить в виде

,

,

, (1.3)

, (1.3)

.

.

При этом передаточная характеристика L для любого элемента или системы может рассматриваться как оператор сопоставления изменяющегося в процессе сеанса набора параметров (или сигналов) на входе этого элемента параметрам (или сигналам) на его выходе, реализуемая цепочкой программных кодов

L{A,R,V}(t)=P{A,R,V}(ai), i=t×FT{A,R,V }

где i – порядковый номер кодовой последовательности (бита, байта, слова) в принимаемом потоке, ai – кодовая последовательность, FT – тактовая частота процессора соответствующего устройства.

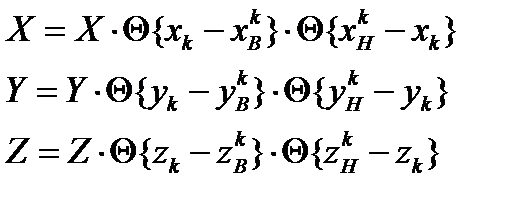

То есть L – это цепочка программных кодов с точкой входа, определяемой начальным значением {X,Y,Z} и движением рабочей точки по дискриминационной поверхности, образованной возможным набором вариантов программной реализации обработки параметров (сигналов) данного элемента или системы. Ограничения на эти параметры накладываются их рабочим диапазоном, который можно определить через функцию Хэвисайда как

, (1.4)

, (1.4)

где Q – функция Хэвисайда, равная 1 при положительном значении аргумента и 0 в других случаях, {xB, yB, zB} и {xH, yH, zY} – верхняя и нижняя границы диапазона значений параметров элемента или системы.

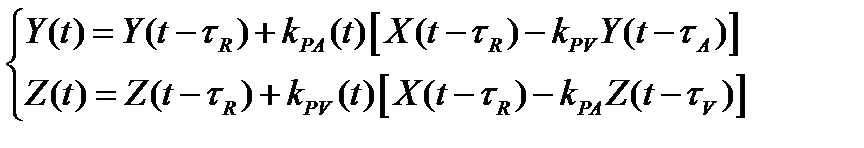

Несложно заметить, что состояния SA и SV выражаются через SR, поэтому число уравнений в выражении (1.3) можно сократить до двух, что физически означает рассмотрение состояния SR как производного от суммарного воздействия потоков контуров управления BV и BA. Тогда для представления изменения состояния параметров конфликтующих компонентов можно ограничиться системой уравнений

. (1.5)

. (1.5)

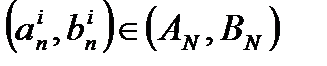

Рассматривая обобщенную форму контуров управления (рис.1.4) как фрактальное образование несложно перейти к рассмотрению системы из N элементов (рис.1.5), каждый из которых охвачен обратной, в общем случае нелинейной, связью, определяемой задержкой, совпадением сигнатур приемного элемента и принимаемого потока кода (сигнала) и коэффициентом доступности.

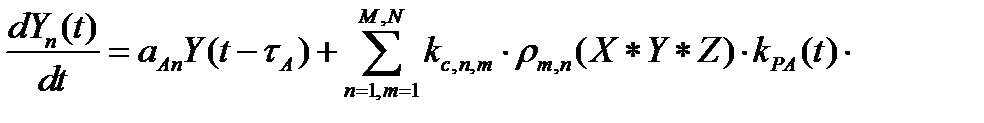

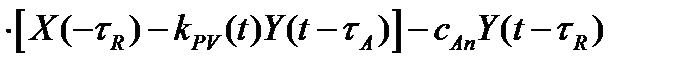

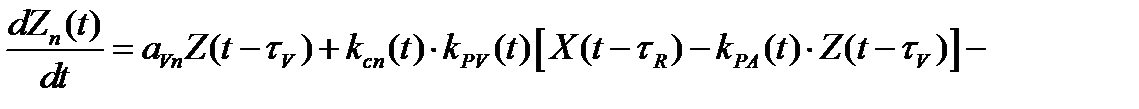

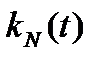

Переходя к дифференциальной форме представления (1.5) с учетом M уровней иерархии и N элементов на каждом уровне динамику изменения состояния ПАСОИБ инфокоммуникационной системы или параметров каждого элемента можно представить системой из N уравнений для каждого компонента – системы управления и системы информационного воздействия, в виде

; (1.6)

; (1.6)

, (1.7)

, (1.7)

где rm,n(…) – коэффициент конфликтности принимаемого элементом n от элемента m потока, определяемый как ядро потенциала его случайного блуждания[8], kсn – коэффициент связности данного конкретного элемента с другими, определяемый произведением энергетической, семантической и прагматической связности.

Рис. 1.5. Представление прямых и обратных связей в инфокоммуникационной системе на основе фрактального представления конфликтующих контуров управления

Такой подход, в отличие от известных, позволяет при анализе информационной устойчивости рассматриваемой системы абстрагироваться от понятий информационное воздействие или «вредоносная» программа. Это обусловлено тем, что, во-первых, вероятность реализации собственной целевой функции рассматривается через реакцию на поступающий поток, а, во-вторых, тем, что рассматривается суммарный поток от всех элементов, независимо от того, сформирован он противником (конкурентом, злоумышленником) или собственной системой информационной безопасности, в частности ПАСОИБ.

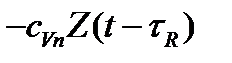

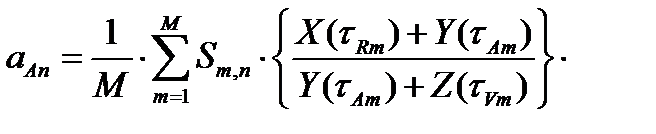

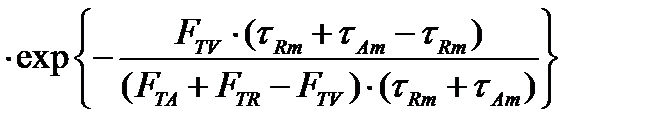

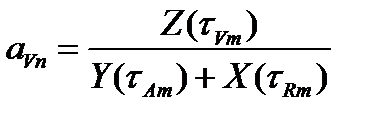

Входящие в выражения (1.6) и (1.7) коэффициенты aAn и aVn определяют эффективность управления элементом системы (независимо от того, выполняет он функции информационного воздействия или поддерживает его стабильное состояние) и их можно определить через параметры LA(t) и LV(t) в виде

, (1.8)

, (1.8)

, (1.9)

, (1.9)

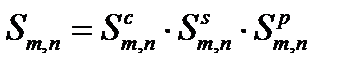

где Sm,n – коэффициент связности m -го и n -го элементов, значение которого в общем виде можно определить как произведение

(1.10)

(1.10)

где Scm,n, Ssm,n, Spm,n – энергетическая (сигнальная связность), семантическая и прагматическая связность, соответственно.

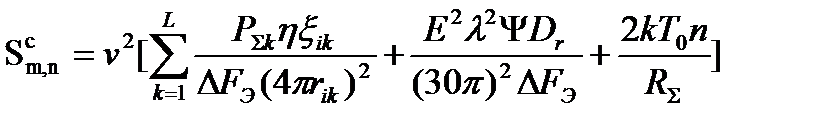

Энергетическая (сигнальная) связность элементов инфокоммуникационной системы определяется следующим соотношением:

(1.11)

(1.11)

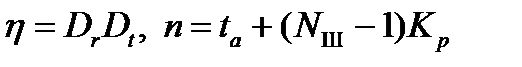

где

,

,

PΣk – излучаемая мощность k -го передатчика, Dr - коэффициент направленного действия приемной антенны, Dt- коэффициент направленного действия передающей антенны, ta - относительная шумовая температура антенны, Kp - коэффициентом передачи по мощности, NШ – коэффициент шума, ξik – общий коэффициент потерь и замираний сигнала ik -трассы радиосвязи, rik – расстояние между i-й и k-й радиостанциями, ΔFЭ – эффективная полоса частот сигнала помех, n2 – коэффициент превышения энергии полезного сигнала над суммарной энергией помех, E2 – квадрат напряженности поля, создаваемого суммарным воздействием внешних помех, λ – длина волны, ψ - коэффициент несовпадения полосы частот тракта приема с полосой частот помехи, k – постоянная Больцмана (k =1,38*10-23), T0 = 290K – абсолютная шумовая температура антенны, RΣ – сопротивление излучения антенны.

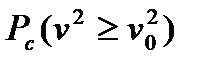

Коэффициент n2 в выражении (1.11) выступает как энергетический параметр, определяющий связность радиолинии, и позволяет оценивать надежность радиосвязи как вероятность связи с требуемым качеством в течение заданного сеанса связи:

, (1.12)

, (1.12)

При снижении параметра v2 ниже порогового уровня связь в системе нарушается

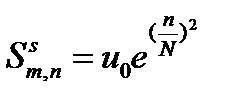

Семантическая связность имеет вид

(1.13)

(1.13)

где u0 – нормирующий коэффициент, n – среднее количество протоколов информационного обмена, поддерживаемых отдельным элементом системы, N – общее число протоколов информационного обмена, применяемых в системе.

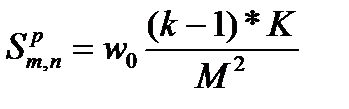

Прагматическая связность оценивается на основе соотношения:

, (1.14)

, (1.14)

где w0 – нормирующий коэффициент, M – общее количество элементов системы, K – количество изначально связанных элементов системы, k – среднее количество связей каждого элемента.

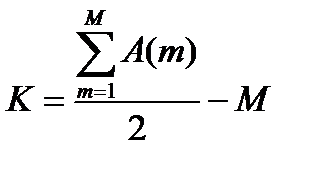

При этом для систем с дискреционной матрицей доступа A (элементы которой – 0 при отсутствии доступа и 1 в противоположном случае, размер матрицы – M х M) будет иметь место соотношение

(1.15)

(1.15)

Смысл формулы (1.15) заключается в следующем: каждый элемент, имеющий доступ к двум или нескольким соседним, может передать каждому данные для идентификации и/или аутентификации, достаточные для доступа этих соседей друг к другу, что и определяет прагматическую связность в системе.

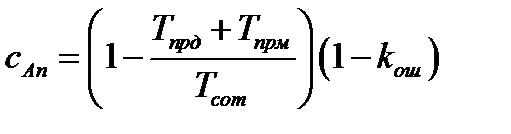

Аналогично, исходя их граничных условий уравнений (1.6) и (1.7) можно определить значения коэффициентов сAn и cVn. Коэффициент cAi,поскольку можно полагать, что оба взаимодействующих элемента в каждом конкретном цикле обмена (или одиночном сеансе связи) Tcom обладают равной скоростью информационного обмена, будет определяться только отношением рабочего времени (времен приема и передачи) и периода цикла управления n -го элемента с поправкой на коэффициент ошибок и может быть представлен в виде:

, (1.16)

, (1.16)

где – Тпрд и Тпрм – время работы элемента инфокоммуникационной системы в режиме передачи и приема, соответственно, kош – коэффициент ошибок.

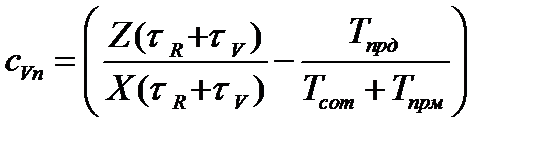

Значение коэффициента cVn определяется относительной долей ресурса, расходуемого на передачу одного элементарного пакета с залаженной потенциально опасной последовательностью. Фактически, это накладные расходы на унитарное действие, снижающее вероятность реализации целевой функции, и его значение оценивается как

(1.17)

(1.17)

В отличие от известных подходов к определению формализованной модели информационного конфликта, использующих симметричное представление состояний элементов без разделения воздействующего и полезного потоков, представленные выражения (1.6) и (1.7), учитывают, во-первых, все возможные обратные связи без присвоения поступающему от каждого элемента потоку ярлыка «вредоносный» или «полезный», и, во-вторых, учитывают динамическое изменение состояния системы обработки этих потоков. То есть в данном случае рассматривается одновременно информационный конфликт первого и второго рода, при котором информационный конфликт первого рода (прием «неправильного» сигнала) порождает искажение алгоритма обработки (информационный конфликт второго рода).

Таким образом, представленная совокупность выражений позволяет провести анализ процесса функционирования практически любой инфокоммуникационной системы при знании ее передаточных характеристик, которые для цифровых систем определяются последовательными программными блоками с вполне конкретными значениями операторов и постоянных величин.

Традиционный подход к анализу устойчивости функционирования системы или элемента обычно строится на основе рассмотрения зависимостей параметра функционирования от его производной. В контексте изложенного выше такой подход малоинтересен, поскольку процесс взаимодействия разбит на сеансы и начало каждого сеанса можно рассматривать как независимый процесс. Тогда в интеграле можно получить устойчивую фазовую картину, а в реальной ситуации на интервале сеанса будут наблюдаться срывы функционирования, которые вообще исключают возможность реализации целевой функции любой инфокоммуникационной системой.

В связи с этим в качестве параметра устойчивости функционирования инфокоммуникационной системы, все элементы которой являются фракталами, образованными триадой элементов: управления, реализации и мешающих воздействий, целесообразно использовать анализ движения рабочей точки по дискриминационной поверхности системы. Такой подход в отношении инфокоммуникационных систем был предложен сравнительно недавно и был проверен при его использовании в практических приложениях.

При этом в данном пособии для анализа выделены только три рассмотренные выше функции SR, SA и SV, которые пропорциональны вероятности реализации целевых функций соответствующих фрагментов системы. Функция SR не может принимать отрицательные значения, поскольку это означает выключение системы (именно за приоритет реализации в этой функции своих задач происходит борьба между SA и SV). Отрицательное значение SA означает то, что она работает на уменьшение вероятности реализации целевой функции системы, а отрицательное значение SV соответствует случаю повышения этой вероятности при реализации воздействующей последовательности.

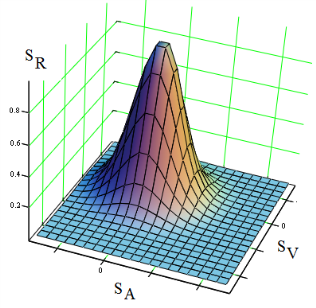

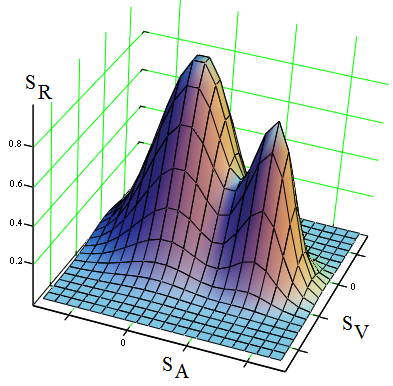

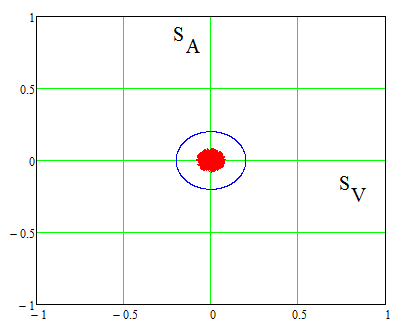

Таким образом, приведенная выше система уравнений (1.6) и (1.7) с учетом (1.4) и (1.5) обеспечивает наглядное представление динамики работы системы и позволяет оценить ее устойчивость. Так, при «нормальном» функционировании рабочая точка при перемещении образует поверхность с одной вершиной (рис.3) и не выходит за пределы области устойчивой отработки поступающих последовательностей кода (табл.1, строка 1).

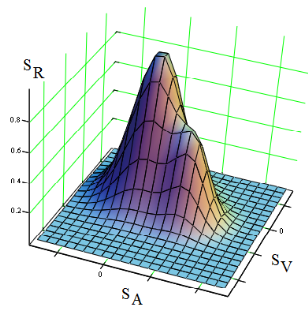

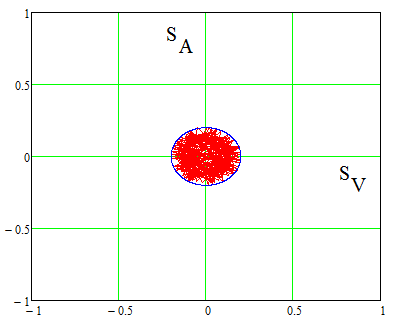

При поступлении на вход элемента или системы возмущающих последовательностей дискриминационная поверхность деформируется (рис.1.7), возрастает частота выхода рабочей точки на границу устойчивой работы (табл. 1, строка 2). Однако в целом система еще функционирует устойчиво и способна реализовать свою целевую функцию.

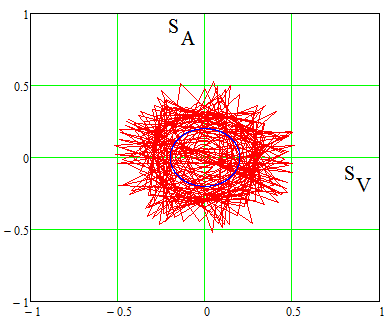

При реализации процедуры перехвата управления или деструктивного для базового элемента воздействия инфокоммуникационная система переходит или в режим неустойчивого функционирования (рис.1.7) или образует рабочую точку, заданную воздействующим потоком (или сигналом), и отрабатывает ошибку относительно ее нового положения (таб. 1, строка 3 и 4).

Рис. 1.6. Неискаженная дискриминационная поверхность элемента и системы (представленных на рис.1.4 и 1.5, соответственно)

Рис. 1.7. Деформированная информационным воздействием дискриминационная поверхность элемента и системы (представленных на рис.1.4 и 1.5, соответственно)

Рис. 1.8. Искажение дискриминационной поверхности при перехвате управления

Необходимо отметить, что в данном примере не учитывались задержки, разброс параметров величин {X,Y,Z}, которые, безусловно, существенно влияют на динамику движения рабочей точки по дискриминационной поверхности. Однако, даже представленных материалов достаточно для использования данного методического подхода для анализа работы системы с обратными связями, нестабильными составляющими и образованными информационными и телекоммуникационными элементами.

Таблица 1.1

Траектории движения рабочей точки в системе координат целевых функций системы управления и информационного воздействия

| Траектория движения рабочей точки | Комментарий |

| Нормальное функционирование, рабочая точка не выходит за границы устойчивой области. |

| Функционирование нормальное, но рабочая точка затрагивает границы устойчивости |

Продолжение табл. 1.1

| Система не реализует с заданной вероятностью свои целевые функции. Функционирование хаотическое. |

| Перехват управления. Система перешла на «новую» рабочую точку и функционирует по реализации «новой» целевой функции. |

Заканчивая этот раздел пособия в заключение целесообразно отметить, что рассмотренный методический подход к оценке информационной устойчивости инфокоммуникационных систем в отличие от известных рассматривает «устойчивость» на основе фрактального образования с взаимосвязанными цепями информационного воздействия и сигнала управления. Это обеспечивает возможность наглядной оценки качества функционирования инфокоммуникационной системы на основе рассмотрения трех состояний – приемопередающей системы, системы синтеза и организации информационного воздействия и системы управления с учетом трех уровней реализации целевых функций – сигнального, семантического и прагматического.

1.3.Конфликт элементов инфокоммуникационных систем

Как отмечено выше, под информационным конфликтом в этом пособии понимается специфическое функционирование инфокоммуникационных систем в общем информационном пространстве, при котором целевая функция хотя бы одной информационной системы содержит компонент (элемент), реализация которого приводит к уменьшению вероятности реализации целевых функций взаимодействующих с ней системы (или систем).

В соответствии с приведенными выше соображениями, инфокоммуникационные системы не могут быть сведены к хорошо изученным системам связи или автоматизированного управления, а скорее представляют собой новый класс автоматизированных телекоммуникационных систем управления или распределенных автоматизированных систем управления (АСУ), интегрированных с системой связи (СС) и применяемых для связи и управления объектами или системой объектов. Соответственно, модельное представление этих систем должно строиться на основе поведенческих моделей, не исключая процедур выбора решения в ситуациях с высоким уровнем априорной неопределенности на основе предпочтения, сформированного предшествующими решениями.

Типовая структурно-функциональная схема подобной инфокоммуникационной системы, с учетом положений и моделей кибервойн, при учете внутренних и внешних связей и возможных взаимодействий (рис.1.9) позволяет достаточно полно рассмотреть процесс формирования конфликтного взаимодействия типа «элемент инфокоммуникационной системы – конкурент».

Рис. 1.9. Инфокоммуникационная система (система управления)

Базовыми составляющими инфокоммуникационной системы являются: стационарный компонент управления соответствующего уровня иерархии управления, контроллер (непосредственно соединенный с объектом управления или конструктивно интегрированный в объект) и удаленный терминал. Все перечисленные компоненты содержат приемопередатчики, формирующие общее поле радиообмена, и устройства сопряжения, преобразующие принятые радиосигналы сигналы в установленный цифровой формат (устройство сопряжения также может входить в состав приемопередатчика, например, так устроены радиомодемы). В общем смысле под устройством сопряжения в работе понимается некоторое устройство, обеспечивающее интерфейс между компьютером и приемопередатчиком путем преобразования потоков сигналов, команд и данных к требуемому формату, протоколу. Следует отметить, что описываемое устройство обрабатывает их преимущественно на сигнальном уровне.

Стационарный компонент управления является частью распределенной АСУ и представляет собой «интеллектуальный» компонент системы, выполняющий основные задачи по хранению, синтезу и обработке, представлению информации и принятию решений по управлению. Основной составляющей этого компонента является локальная вычислительная сеть (ЛВС), объединяющая сервер и рабочие станции. Сервер содержит фрагмент общей распределенной базы данных (БД) АСУ, а также серверную часть программного обеспечения (ПО) для доступа к хранящимся данным, в большинстве случаев представляющего собой СУБД. В состав ПО сервера также входит операционная система (ОС), обеспечивающая интерфейс программной и аппаратной составляющих компьютера, и прикладное, а также специальное ПО (ППО, СПО), реализующее различные вспомогательные функции.

Сервер локальной сети является, в свою очередь, одним из компьютеров глобальной информационной сети, связывающей локальные компоненты управления в составе инфокоммуникационной системы. Таким образом, инфокоммуникационная система представляется как сложная компьютерная сеть, включающая в свой состав совокупность ЛВС с выделенными серверами, объединенных в составе одноранговой ГВС с радиоканалом.

Рабочие станции обеспечивают интерфейс отдельных пользователей (лиц, принимающих решение – ЛПР, или должностных лиц – ДЛ) и БД, позволяя выполнять различные запросы над БД (чтение, поиск, агрегация, модификация данных) с последующим представлением результатов в удобной для ЛПР или ДЛ форме. В состав ПО рабочей станции входит клиентская часть СУБД, ОС, ППО, СПО. В состав используемого программного обеспечения обычно входит также геоинформационная система, позволяющая соответствующим образом визуализировать требуемые данные на карте.

Контроллер непосредственно соединяется с объектом управления. Технически эта связь реализуется посредством соответствующих подключений или интеграции контроллера управления в схему самого объекта управления. Следует особо отметить, что контроллер управления «не интеллектуален», его процессорные устройства функционируют по жестко заданной неизменной программе («прошивке» ПЗУ), собирая информацию с датчиков и транслируя принятые команды на исполнительные устройства.

Удаленный терминал (терминал удаленного доступа) представляет собой мобильный портативный компонент, обеспечивающий интерфейс отдельных пользователей и БД с минимальными требованиями к техническим средствам удаленного пользователя. Удаленный терминал по сути представляет собой носимый компьютер класса Notebook, Laptop, Palm, соединенный (например, по интерфейсу RS-232C или USB, то есть через через соответствующий преобразователь – устройство сопряжения) с приемопередатчиком.

Используемые ПО, СУБД, ОС представляют собой сложные программные продукты, обладающие значительной информационной избыточностью и использующие многовариантные (в том числе адаптивные) алгоритмы для обработки входных данных, имеющих значительную вариабельность. Эта особенность позволяет автоматизировать решение значительного числа требуемых задач, исключая необходимость участия человека в принятии вспомогательных решений, однако она же снижает устойчивость функционирования современного ПО в информационном конфликте, а зачастую и является предпосылкой последнего.

Иначе обстоит дело с контроллером, приемопередатчиками и устройствами сопряжения. По классификации, эти устройства представляют собой закрытые системы, обрабатывающие информацию по жестко заданным алгоритмам с минимальной вариабельностью входного и выходного потоков данных, и характеризуются высокой устойчивостью функционирования в условиях информационного конфликта. Это (высокий уровень устойчивости) связано с тем, что эти устройства обрабатывают информацию преимущественно на сигнальном уровне, в то время как информационное воздействие основывается преимущественно на семантическом и прагматическом аспектах представления и обработки информации.

Существенной особенностью инфокоммуникационной системы, обусловленной ее центральной задачей, является территориальная распределенность ее компонентов, позволяющая управлять удаленными объектами и обеспечивать связь с ними посредством объединения локализованных вычислительных средств, в частности ЭВМ, с локальными информационными массивами баз данных (БД). Подобная архитектура системы позволяет «прозрачно» (то есть автоматически, без участия пользователя) обеспечивать надежную связь и/или управление даже в случае выхода из строя отдельных компонентов системы.

Функции управления реализуются в подобных системах сразу в двух аспектах: управление внутрисистемными ресурсами (реализуется в отношении собственных подсистем, например, внутри подсистемы связи с целью оптимального использования радиоканала, распределения информационных ресурсов в процессе решения центральной задачи), а также управление внешними по отношению к ней системами и объектами в рамках своей центральной задачи. Под центральной задачей системы (компонента) здесь и далее по тексту понимается ее проблемная ориентация, то есть некоторая общая или частная задача, решение которой и есть цель создания и функционирования данной системы (компонента). Конкретный способ (алгоритм, программа, блок кодов) решения центральной задачи можно тогда сопоставить целевой функции системы.

Функции обеспечения связи в подобных системах также реализуются как с целью передачи служебных данных, необходимых для функционирования самой системы, так и (преимущественно) для обеспечения связи внешних по отношению к системе объектов. При этом существенной особенностью рассматриваемых систем является автоматизированная (компьютерная, процессорная) интерпретация передаваемой информации не только на сигнальном (энергетическом), но также на семантическом (смысловом) и прагматическом (целевом) уровнях представления информации.

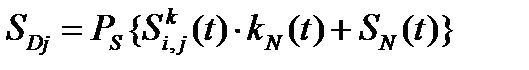

Сигнальный (аппаратный, интерфейсный) уровень определяется процедурами передачи, приема и обработки сигнала по энергетическим признакам. Для этого уровня наиболее характерны процедуры первичной обработки сигналов, формально представляемые преобразованием аналогового потока  , сформированного i -м объектом (компонентом или элементом инфокоммуникационной системы), в цифровой сигнал

, сформированного i -м объектом (компонентом или элементом инфокоммуникационной системы), в цифровой сигнал  для j -го объекта оператором преобразования

для j -го объекта оператором преобразования  в цифровую форму:

в цифровую форму:

, (1.18)

, (1.18)

где  – мультипликативная составляющая искажающего воздействия на передаваемый сигнал,

– мультипликативная составляющая искажающего воздействия на передаваемый сигнал,  – аддитивная составляющая искажающего воздействия.

– аддитивная составляющая искажающего воздействия.

Реализуемые на этом уровне информационные технологии, как правило, консервативны, а входы/выходы элементов сопряжены или непосредственно с исполнительными устройствами (мульдемы, кодеки и другие аналогичные), или компонентами инфокоммуникационной системы более высокого уровня (например, автоматизированные системы картографирования и аналогичные).

Семантический (программно–информационный) уровень определяется процедурами сопоставления сигнала его смысловой нагрузке (командам, данным). На этом уровне обрабатывается, по сути, не сам сигнал, а некоторый унитарный код, то есть выделяемый в данной системе минимальный фрагмент исполняемых кодов (инструкций) или данных. При этом способ обработки одних унитарных кодов – данных задается другими унитарными кодами – инструкциями (исполняемыми кодами), причем интерпретация унитарного кода в терминах инструкций или данных определяется текущим состоянием системы.

Выполняемые на этом уровне операции формально сводятся к выбору из упорядоченного множества  унитарных кодов (например, команд процессора) последовательности

унитарных кодов (например, команд процессора) последовательности  в соответствии с цифровым кодом

в соответствии с цифровым кодом  обрабатываемого сигнала:

обрабатываемого сигнала:

,(1.19)

,(1.19)

где m и n – сдвиг по шагам (дискретному времени) обработки сигнала в двух взаимодействующих системах или элементах системы (фазовое рассогласование).

Приведенный функционал определяет связь между принимаемым сигналом, его формализованными свойствами (параметрами) на последовательных этапах обработки (m и n) и сопоставленной ему последовательностью команд (блоков команд, программ). На этом уровне рассмотрения можно ввести понятие дискриминационной поверхности, которая представляет собой гиперпространство (поверхность) в многомерном пространстве унитарных кодов. Последовательность унитарных кодов образует на этой поверхности траекторию, реализующую целевую функцию инфокоммуникационной системы или ее элемента. При этом целевая функция k –го элемента (или соответствующей системы), реализуемая i –ой траекторией рабочей точки в пространстве унитарных кодов на j –ом шаге реализации может путем некоторого преобразования координат, отображающего эту траекторию в точку в новом пространстве, деформировать плоскость дискриминационной характеристики, образуя дискретное (в общем случае – многомерное) множество с центральной точкой, соответствующей центральной задаче системы.

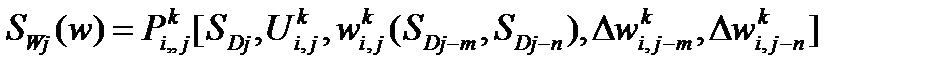

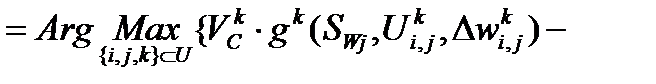

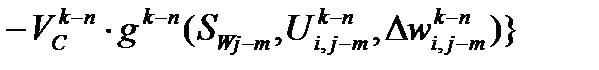

Целевой (прагматический, управляющий) уровень определяется процедурами формирования решения и синтеза последовательности команд для реализации целевой функции. Фактически, на этом уровне решается задача синтеза управляющего воздействия на компонент системы с учетом пролонгации изменения свойств объекта воздействия, определение эффективности функционирования  , а также выбор оптимальных характеристик воздействия на основе изменения свойств объекта

, а также выбор оптимальных характеристик воздействия на основе изменения свойств объекта  при известном воздействии на него. Тогда процесс реализации целевой функции для решения центральной задачи на данном уровне можно формализовано представить в виде

при известном воздействии на него. Тогда процесс реализации целевой функции для решения центральной задачи на данном уровне можно формализовано представить в виде

, (1.20)

, (1.20)

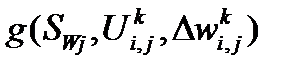

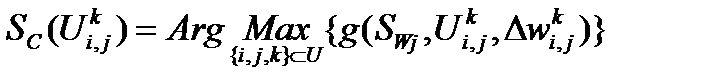

где U – область унитарных кодов, общих для взаимодействующих компонентов (систем).

На данном уровне используются алгоритмы оптимизации принимаемых решений и адаптация процедуры синтеза решений. С точки зрения оптимальной реализации компонента целевой функции инфокоммуникационной системы это выражается реализацией условия сохранения максимума реализации целевой функции  при произвольном (в общем случае случайном) варьировании траектории движения рабочей точки по дискриминационной поверхности или ее случайной деформации

при произвольном (в общем случае случайном) варьировании траектории движения рабочей точки по дискриминационной поверхности или ее случайной деформации

,

,

(1.21)

(1.21)

где  – адаптирующая добавка,

– адаптирующая добавка,  – функция управления k –м объектом или элементом.

– функция управления k –м объектом или элементом.

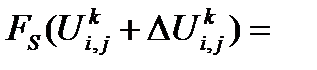

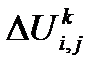

На всех трех уровнях выполняются рекурсивные соотношения, связывающие состояние инфокоммуникационной системы на предыдущих и последующем шаге:

(1.22)

(1.22)

Резюмируя изложенное выше, следует отметить, что структура и функции инфокоммуникационной системы обуславливают новое системное свойство, отсутствующее в отдельно взятых ее подсистемах (в традиционных системах связи и управления). Это свойство в соответствии с определением информации как измеренного изменения свойств взаимодействующих объектов, количественно и/или качественно выраженного на сигнальном (энергетическом), семантическом (смысловом) и прагматическом (управления) уровнях, выражается в возможности обработки данных, которая является следствием информационного процесса сразу на всех трех указанных уровнях. Именно это свойство (параллельно/последовательной обработки данных на всех уровнях представления) отличает инфокоммуникационную систему от классических систем связи, обрабатывающих информацию лишь на сигнальном уровне, и автоматизированных систем управления (информационных систем), предельно абстрагированных от конкретного сигнального представления смыслового и целевого аспектов информации.

Эта особенность представляет собой неотъемлемое системное свойство инфокоммуникационной системы, обуславливающее, с одной стороны, расширенные (по сравнению с обычными системами связи или управления) возможности по синтезу, хранению, обработке, передаче, представлению информации, а также автоматическому управлению удаленными объектами, а с другой стороны, появление новых уязвимых элементов в системе в целом.

Уязвимость инфокоммуникационной системы выражается, прежде всего, в возможности влияния с удаленного терминала (используя имеющиеся в ней штатные телекоммуникационные средства) не только на передаваемые данные, но и на сам алгоритм функционирования системы, определяющий процессы обработки (в наиболее широком смысле этого понятия) данных и управления подчиненными объектами. Объединение технологий связи и обработки информации в единой инфокоммуникационной системы приводит также к появлению новых уязвимых элементов, обусловленных «чувствительностью» системы к воздействиям на любом из трех уровней представления информации.

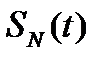

Сигналы, передаваемые в такой системе, не только обрабатываются с целью наилучшего восстановления передаваемой информации на сигнальном уровне, но и интерпретируются на семантическом и прагматическом уровне. При этом если ранее потребителем и интерпретатором информации выступал конечный пользователь (человек), то теперь часть передаваемой информации носит служебный (внутрисистемный) характер и используется для управления самой системой. Это означает, что даже в случае корректного (с точки зрения радиотехники) приема сигнала работа системы может быть нарушена или дестабилизирована за счет случайного или преднамеренного включения или модификации существующих в сообщении управляющих кодов.

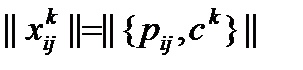

Другая угроза устойчивости функционирования инфокоммуникационной системы заключается в возможности раскрытия структуры внутреннего и внешнего управления за счет анализа радиообмена в ней. Можно представить радиообмен внутри такой системы в виде матрицы  , где индексы i и j обозначают два взаимодействующих компонента инфокоммуникационной системы или пару «компонент системы – объект управления», индекс k идентифицирует последовательность кодов, передаваемых при взаимодействии (радиообмене), в конечном наборе всех используемых последовательностей.

, где индексы i и j обозначают два взаимодействующих компонента инфокоммуникационной системы или пару «компонент системы – объект управления», индекс k идентифицирует последовательность кодов, передаваемых при взаимодействии (радиообмене), в конечном наборе всех используемых последовательностей.

Каждый элемент матрицы  может быть представлен как совокупность преамбулы

может быть представлен как совокупность преамбулы  , идентифицирующей отправителя и получателя сообщения, его параметры и другие характеристики и собственно последовательности унитарных кодов, формирующей тело сообщения

, идентифицирующей отправителя и получателя сообщения, его параметры и другие характеристики и собственно последовательности унитарных кодов, формирующей тело сообщения  . Как правило, в преамбуле указывается тип сообщения (информативное или управляющее, то есть данные или команда), причем полная совокупность допустимых последовательностей кодов, формирующих данные или команду, ограничена некоторым допустимым диапазоном.

. Как правило, в преамбуле указывается тип сообщения (информативное или управляющее, то есть данные или команда), причем полная совокупность допустимых последовательностей кодов, формирующих данные или команду, ограничена некоторым допустимым диапазоном.

Весьма существенно, что, в отличие от тела сообщения, преамбула «по определению» не может быть подвергнута при передаче каким либо преобразованиям маскировки или шифрации, ее структура всегда определяется используемым протоколом, то есть жестко фиксирована на весь цикл радиообмена. Эта неотъемлемая особенность инфокоммуникационной системы позволяет конкуренту проанализировать и вскрыть иерархическую структуру управления в системе с последующим выделением приоритетных целей для подавления или воздействия.

Учитывая, наряду с изложенным, современное стремление к максимальному исключению человеческого фактора из процессов управления за счет их предельной автоматизации, предоставлению компьютерным системам неконтролируемых возможностей самоконфигурирования и адаптации, представляется достаточно важным вопрос, касающийся информационной устойчивости рассматриваемых инфокоммуникационных систем (рассмотрен выше) и образующих их элементов.

При этом одной из основных задач становится определение отношения частных показателей устойчивости элементов инфокоммуникационной системы и всей системы в целом. Определенное выше понятие информационной устойчивости, очевидно, охватывает область исследований значительно более широкую, нежели традиционные вопросы радиоэлектронной борьбы (РЭБ), рассматривающей воздействия (радиоэлектронные помехи) лишь на сигнальном (энергетическом) уровне представления информации, информационной борьбы, включающей устойчивость программного обеспечения. Как показывает практика информационного противоборства и кибервойны (хоть и с малой историей), информационная устойчивость элементов инфокоммуникационной системы определяется через аналогичные показатели ее элементов только в каждом конкретном случае и эта оценка уникальна.

Поэтому и в соответствии с приведенными выше особенностями инфокоммуникационных систем и информационных воздействий со стороны конкурента рассмотрение вопросов информационной устойчивости этих систем и их элементов выходит за рамки традиционных вопросов радиоэлектронной борьбы или компьютерной безопасности и расположено на стыке сразу трех областей современной науки и техники:

Ø радиоэлектронной борьбы, в которой разработаны методы анализа конфликта сложных радиоэлектронных систем в различных условиях их функционирования;

Ø информационной борьбы, в которой определены методы синтеза различных воздействующих факторов на информационные системы;

Ø теории защиты информации (информационной безопасности), в которой разработаны методы и системы показателей снижения эффективности воздействующих факторов при их взаимодействии с информационными системами.

Решение этой задачи целесообразно начинать с построения удобной для изучения модели функционирования элементов инфокоммуникационной системы с максимально возможным охватом и х свойств, то есть математической модели, отражающей зависимость некоторой характеристики (показателя) эффективности функционирования системы от некоторых существенных параметров ее элементов, их текущего состояния и изменения во времени. Задача исследования информационной устойчивости комплекса элементов инфокоммуникационной системы при подобном подходе будет сведена к анализу изменения эффективности функционирования системы в заданном интервале времени при прохождении системой элементов определенной последовательности состояний с заданными параметрами в невозмущенном состоянии и при малых вариациях начального состояния и/или параметров.

Следует особо отметить, что такое определение устойчивости не может быть сведено к устойчивости по Ляпунову, то есть в этом случае не требуется близости изображающих траекторий движения системы в некотором фазовом пространстве при малых возмущениях, показанных выше на рис.1.6-1.8 и в табл.1. Подобное определение учитывает и особенности реальных современных инфокоммуникационных систем, для которых характерна значительная информационная избыточность. Эксперименты, проведенные в процессе подготовки этого пособия, показали, что в некоторых случаях даже весьма значительные модификации алгоритма функционирования программной системы все равно приводят к получению верных решений, совпадающих с невозмущенными, просто система приходит к ним альтернативным путем. Наличие подобных альтернативных вариантов функционирования в какой-то степени повышает устойчивость функционирования автоматизированных систем, хотя и обуславливают другие проблемы (например, снижают быстродействие или отнимают иной ресурс).

Очевидно, что при таком подходе следует достаточно корректно провести выбор соответствующих величин: характеристик и параметров элементов системы, способам описания состояний и измерения времени в системе.

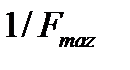

Прежде всего, следует отметить, что в компьютерных системах, время всегда измеряется некоторыми дискретами (квантами, шагами)  : изменение состояния системы происходит не непрерывно, а квантовано, при этом минимальный интервал, соответствующий переходу в следующее состояние, составляет, очевидно, величину порядка

: изменение состояния системы происходит не непрерывно, а квантовано, при этом минимальный интервал, соответствующий переходу в следующее состояние, составляет, очевидно, величину порядка  , где

, где  – наибольшая из тактовых частот, применяемых в системе процессоров. При исследовании конкретной системы (или подсистемы) в ряде случаев шаг измерения времени целесообразно увеличить.

– наибольшая из тактовых частот, применяемых в системе процессоров. При исследовании конкретной системы (или подсистемы) в ряде случаев шаг измерения времени целесообразно увеличить.

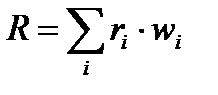

В качестве параметра, определяющего функционирование комплекса элементов инфокоммуникационной системы, предлагается использовать обобщенный информационный ресурс всех элеме6нтов системы, определяемый в самом общем (абстрактном) виде как некоторая безразмерная функция вида  , где

, где  – некоторый физический ресурс системы (тактовая частота процессора, объем оперативной памяти, емкость жесткого диска, пропускная способность канала и другие),

– некоторый физический ресурс системы (тактовая частота процессора, объем оперативной памяти, емкость жесткого диска, пропускная способность канала и другие),  – весовой коэффициент, задающий вклад данного ресурса в общий информационный ресурс системы.

– весовой коэффициент, задающий вклад данного ресурса в общий информационный ресурс системы.

Текущее состояние инфокоммуникационной системы можно задать точкой на некоторой полупрямой, координата которой задается целым числом из диапазона 00...0... 11...1 (числа двоичные). Количество разрядов, используемых для представления соответствующих чисел, определяется для каждой конкретной системы или ее элемента таким образом, чтобы представить ее всевозможные мгновенные состояния, то есть посредством записи текущего состояния всех информационных ресурсов в некотором установленном порядке (регистры процессора, оперативная память, жесткий диск и аналогичные). Очевидно, что для современных инфокоммуникационных систем отмеченное выше количество разрядов будет весьма значительным (гига– или даже терабайты), что и позволяет говорить о полупрямой, а не об отрезке.

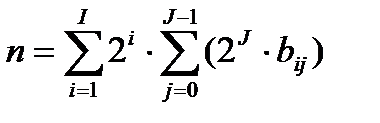

Наиболее логичным способом нумерации представляется использование в качестве номера состояния его двоичного кода, построенного особым образом, а именно в виде

, (1.23)

, (1.23)

где n – номер состояния инфокоммуникационной системы или ее элемента, J – объем i -го информационного ресурса элемента этой системы в битах, I – общее число компонентов инфокоммуникационной системы, составляющих ее информационный ресурс,  – значение i -го бита j -го компонента системы или элемента (нумерация битов выполняется с нуля). При таком подходе любое состояние инфокоммуникационной системы, определяемое состоянием ее элементов, имеет номер, определяемый в двоичном представлении в виде

– значение i -го бита j -го компонента системы или элемента (нумерация битов выполняется с нуля). При таком подходе любое состояние инфокоммуникационной системы, определяемое состоянием ее элементов, имеет номер, определяемый в двоичном представлении в виде

xx…xyy…yzz…z…, (1.24)

то есть представляет собой запись в установленном порядке текущих значений информационных компонентов инфокоммуникационной системы (жестких дисков, оперативной памяти, регистров устройств и аналогичных).

Подобная форма представления может показаться чрезмерно громоздкой для практического исследования, однако, при исследовании функционирования инфокоммуникационной системы анализ ее состояния в рассматриваемом случае выполняется посредством применения некоторой фильтрующей двоичной маски, применяемой к отдельным отрезкам рассматриваемой прямой, имеющим «вполне обозримую» длину.

Следуя предложенному подходу, динамику функционирования (процесс решения центральной задачи) инфокоммуникационной системы в наиболее общем виде целесообразно представить как случайное блуждание на такой полупрямой[9]. То есть, функционирование системы с момента подачи на ее вход последовательности входных данных до получения на выходе сигнала в виде решения центральной задачи в форме некоторых данных или управляющих воздействий, можно рассматривать как последовательность переходов между упомянутыми точками фазового пространства, осуществляемых с некоторыми вероятностями.

Вероятности перехода (и, соответственно, последовательность обхода точек полупрямой) определяются входными данными и алгоритмом их обработки, который реализован в системе. При этом начальное состояние системы (точка входа) определяется только входными данными, а конечное (точка выхода) – последовательностью переходов, то есть реализованным в системе алгоритмом обработки данных применительно к конкретным входным данным.

В дальнейшем такой способ (в самом широком смысле этого слова, включая сюда понятия алгоритма, программы, последовательности кодов и другие) решения центральной задачи системы целесообразно назвать ее целевой функцией, а процесс применения этого способа к решению центральной задачи – реализацией целевой функции.

Для произвольных (априори не заданных) входных данных функционирование системы (последовательность переходов по точкам полупрямой, реализация целевой функции) имеет вид случайного блуждания в силу того, что в реальных алгоритмах обязательно присутствуют условные переходы (ветвления), результат которых в рассматриваемом случае предсказуем лишь вероятностно. При этом вероятность любого из выходных состояний в условиях априорной неопределенности отлична от 0 и 1 и может быть определена по общим формулам теории случайных блужданий.

При заданном начальном состоянии (определенных входных данных) в режиме нормального (штатного) функционирования инфокоммуникационной системы вероятности соответствующих выходных состояний (условные вероятности реализации целевой функции) принимают только значения 0 или 1 (предполагается, что функционирование системы основано на детерминированных алгоритмах).

В случае информационных воздействий на систему вероятности конечных состояний даже во втором случае (заданные входные данные) отличны от 0 и 1 в силу возможных вариаций входных данных (возмущение первого рода) или алгоритмов их обработки (возмущение второго рода). В рассматриваемом случае детерминированное (для штатного режима) функционирование системы приобретает черты вероятностного с возможной априорно непредсказуемой неустойчивостью.

Как отмечено выше, при определении вида и значений показателей эффективности функционирования инфокоммуникационной системы должен учитываться вероятностный характер реализации ее целевой функции, определяемой следующим образом.

Каждой паре «начальное состояние xi – конечное состояние yj» можно поставить в соответствие вес wij, определяющий «корректность», «значимость», «требуемость», «актуальность» такого перехода[10] (степень правильности решения центральной задачи). Приписываемые таким парам веса имеет смысл ограничить все состояния интервалом [-1,1], причем отрицательные веса соответствуют «нежелательным» (недопустимым с точки зрения нормальной работы системы) переходам.

Следует отметить, что в практическом применении одинаковые веса могут приписываться сразу некоторому множеству пар вход-выход в соответствии с предпочтениями объекта, принимающего решение.

При анализе реальной инфокоммуникационной сисемы важно представление о ее функционировании в среднем, то есть при обработке всевозможных (различных) входных данных. В силу этого целесообразно определить величину P = < < Pij >i >j = < < p(yj|xi)*wij >i >j, получаемую путем усреднения по всем возможным входным и выходным состояниям соответствующих условных вероятностей с их весами, и называемую далее вероятностью реализации целевой функции системы. Нетрудно убедиться, что введенная таким образом вероятность реализации целевой функции не превосходит 1,0. При этом отрицательные значения этой вероятности соответствуют системам, в принципе не способным решить свою центральную задачу за конечное время с заданным ресурсом.

Таким образом, определив характеристики и параметры автоматизированной системы, способ описания состояний и измерения времени, несложно представить функционирование инфокоммуникационной системы как движение изображающей точки в некотором фазовом пространстве (табл.1.1, см. выше). При этом целесообразно использовать четырехмерное пространство с независимыми осями времени t, ресурса R, унитарных кодов u и осью вероятности реализации целевой функции P=P(t,R,u), как показано на рис. 1.10.

| u |

| t |

| R |

| P |

Рис. 1.10. Пространство P=P(t,R,u)

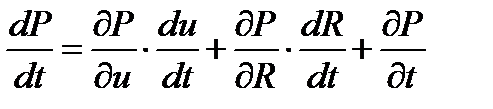

В силу зависимости P=P(t,R,u) можно записать базовое уравнение для определения информационной устойчивости любого э\лемен67та инфокоммуникационной системы:

. (1.25)

. (1.25)

Анализируя изменение вероятности реализации целевой функции с течением времени (знак полной производной) на основе определения соответствующих частных производных и скоростей изменения унитарных кодов и ресурса, можно сделать вывод об устойчивости системы с учетом изменения состояния его элемепнтов: система устойчива, если соответствующая производная неотрицательна, и неустойчива в противном случае.

1.4.Анализ конфликта информационных и информационно-управляющих систем

Проблема анализа характера взаимодействия инфокоммуникационных систем является базовой не только в такой весьма специфической области, как кибер- и информационная война, возникновение которых также является следствием развития информационных технологий. Информационный конфликт как между, так и внутри систем, обусловленный убогостью системы управления, выражающейся несоответствием правил (протоколов, в частности, преднамеренно или случайно измененных) их взаимодействия и/или наличием нераспределенных ресурсов, в зависимости от его уровня и возможных последствий для общества, может рассматриваться как базовый и в области реализации функций системы управления. При этом такая война или частный информационный конфликт, как правило, является следствием несовершенства реализации процесса управления с учетом уровня иерархии точки (или области) возникновения конфликта.

Инфокоммуникационную систему, как отмечено выше, в этом смысле можно рассматривать как совокупность баз данных, знаний и алгоритмов их взаимодействия (включая передачу и прием), реализуемых на основе операционных систем, прикладного и специального программного обеспечения, содержащих в своем составе конфликтные компоненты. Эти компоненты могут быть следствием, как преднамеренных действий, так и носить случайный характер. И с этой точки зрения кибервойна, как основанная на информационном конфликте форма взаимодействия их элементов, может быть определена как следствие конфликта информационных технологий и/или их компонентов. При этом любая конкретная информационная технология выступает одновременно как источник и как цель конфликта, содержащая в своем составе элементы, потенциально способные на основе разрушения существующих и организации новых связей между элементами информационной системы (в том числе, протоколов обмена, правил структуризации информации и аналогичными) может как провоцировать конфликт, так и снимать, устранять его в процессе функционирования в общей информационной среде.

При этом в качестве базиса конфликта инфокоммуникационных систем в известной литературе выделяется информационная и аппаратурная избыточность информационных технологий, а в качестве источников конфликтов обычно рассматриваются как естественные, так и преднамеренные информационные воздействия, порожденные нераспределенными ресурсами, различием и/или принудительным изменением протоколов и форматов обмена между элементами, снятием ограничений функционирования, различием в уровне и способе структуризации информации и аналогичные, обусловленные, главным образом, децентрализацией функции управления. Можно также отметить распространенное мнение, что базой информационного конфликта является нарушение паритета между процедуральными компонентами информационной системы, в частности ПАСОИБ, реализующими функции защиты. Это позволяет в общем виде определить конфликт как реализацию конкурирующих элементов процесса взаимодействия инфокоммуникационных систем при их функционировании в общей информационной среде.

Конфликт и характеризующие его параметры существенно зависят от типа и уровня информационного потенциала конфликтующих элементов (систем), которые по принципам построения и функционирования инфокоммуникационных систем и реализующие различные информационные технологии, условно можно разделить на:

открытые, взаимодействие которых с другими информационными системами строится на основе доступа без каких–либо ограничений при обработке любых информационных потоков поступающих на вход. Алгоритм обработки поступающих на вход последовательностей проводится по адаптивному алгоритму с изменяемой структурой и/или признаками искусственного интеллекта. В связи с широкими пределами вариабельности используемых алгоритмов обработки и программного обеспечения и возможностью доступа к ресурсам других информационных систем (в общем случае не контролируемого), вероятность наличия конфликтного компонента у таких систем достаточно высока. Примером таких систем являются узлы общего доступа глобальных информационных сетей;

закрытые (консервативные), не имеющие произвольных информационных входов и работающие по жесткому (неизменяемому) протоколу с внешними датчиками, обрабатывающими получаемую информацию и принимающими решения по неизменному (жесткому) алгоритму. Основной признак таких систем – наличие только сигнальных входов и отсутствие информационных входов. Поскольку в подавляющем большинстве случаев возможности изменения используемых алгоритмов обработки и реализующих их программ отсутствуют, а информационная структура входных потоков неизменна, вероятность наличия конфликтного компонента у такой системы практически равна нулю. Примером таких информационных систем являются датчики различных систем безопасности (пожарной, охранной и аналогичные), бортовые датчики различных подвижных объектов, в частности системы наведения и слежения за абонентами видеосистем;

условно открытые, это формально открытые информационные системы, имеющие в своем составе скрытый протокол (скрытые возможности) доступа и обработки получаемой информации. Конфликтные компоненты в таких системах, как правило, формируются на основе информационных объектов, поступающих от других (внешних) информационных систем. Примером таких систем являются серверы общего доступа глобальных информационных сетей с ограничением прав доступа пользователя в коммерческие или закрытые по другим причинам области;

условно закрытые, это формально закрытые информационные системы, имеющие информационные входы с компонентом, реализующим процессы определения принадлежности получаемой информации данному абоненту, идентификации, аутентификации, персонификации и другие аналогичные процедуры ограничения доступа в информационное пространство закрываемой системы. Наличие конфликтного компонента в таких системах обусловлено в большинстве случаев некорректной обработкой принимаемых информационных объектов элементами собственного программного обеспечения. Примером таких систем могут служить автоматические системы управления связью (сотовая, пейджинговая и аналогичные) с входами для управления и программирования.

Последние два типа информационных систем отличаются тем, что идентификация абонента, с которым система связывается, проводится на этапах после получения им доступа в информационное пространство (условно открытые) или до получения (условно закрытые).

Независимо от типа элемента в обобщенной схеме инфокоммуникационной системы (см. рис.1.11) должны присутствовать элементы связи (модем, сетевая карточка или аналогичный элемент), процессор или процессорная система и распределенные или сосредоточенные информационные массивы (базы данных, знаний и отдельных программ). Взаимодействие информационных объектов обязательно предполагает наличие общих информационных элементов (протоколы доступа, форматы передаваемых данных и аналогичные) и аппаратных средств (электрические, радио или оптические линии, коммутируемые и/или выделенные и другие). При этом взаимодействие систем разного уровня, решающих информационные задачи в общей информационной среде, предполагает наличие компонентов, приводящих к нарушению процесса нормального функционирования как самих рассматриваемых элементов, так и всей системы в целом. Такие программные и/или аппаратные компоненты в дальнейшем будут идентифицироваться как конфликтные, а их реализация при функционировании информационной системы будет рассматриваться как конфликт.

Результаты сравнительного анализа вероятности прохождения через указанные элементы систем различного типа, лежащих за пределами оговоренных протоколом обмена комбинаций кодов и вызывающих при этом конфликт, представлены в таблице. Фактически, это позволяет, хоть и приближенно, но определить добротность информационных фильтров каждого элемента. Анализ проводился экспериментально методом набора статистики воздействия произвольных комбинаций унитарных кодов с последовательностью от 1 до 128 байт. Запрещенные комбинации кодов определялись по реакции устройства на следовавшие за этими комбинациями штатные команды и/или данные. При этом искажения кодов, обусловленные прохождением через последовательность устройств учитывались путем их введения в спектр воздействий на следующий элемент в виде системно ориентированной операторной преамбулы. Это обусловило заметное различие вероятности прохождения запрещенных комбинаций через однотипные элементы, но расположенные в системах различного типа, где диапазон используемых функций и масок команд и операндов различен.

В общем случае условие нормального, бесконфликтного функционирования системы независимо от конкретных центральных задач и реализуемых целевых функций можно представить в виде

, (1.26)

, (1.26)

где  – информационные и аппаратные компоненты i–го элемента n–го информационного объекта;

– информационные и аппаратные компоненты i–го элемента n–го информационного объекта;  – полная совокупность информационных и аппаратных компонентов совокупности из N информационных

– полная совокупность информационных и аппаратных компонентов совокупности из N информационных

Date: 2015-09-19; view: 481; Нарушение авторских прав