Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Криптография, Ключ,Криптостойкость шифра, пароли, графический ключ

|

|

Вопрос

3.Вопрос

4 Вопрос

Основными методами защиты информации в АС являются: физическая охрана средств вычислительной техники (СВТ) (устройств и носителей информации), предусматривающая наличие охраны территории и здания, где размещается АС, с помощью технических средств охраны и/или специального персонала, использование строгого пропускного режима, специ-альное оборудование помещений АС;

Вопрос

Можно предложить компоненты модели информационной безопасности на первом уровне декомпозиции. По нашему мнению, такими компонентами концептуальной модели безопасности информации могут быть следующие:

объекты угроз;

угрозы;

источники угроз;

цели угроз со стороны злоумышленников;

источники информации;

способы неправомерного овладения конфиденциальной информацией (способы доступа);

направления защиты информации;

способы защиты информации;

средства защиты информации.

Вопрос

Под угрозами конфиденциальной информации принято понимать потенциальные или реально возможные действия по отношению к информационным ресурсам, приводящие к неправомерному овладению охраняемыми сведениями. Такими действиями являются:

- ознакомление с конфиденциальной информацией различными путями и способами без нарушения ее целостности;

- модификация информации в криминальных целях как частичное или значительное изменение состава и содержания сведений;

- разрушение (уничтожение) информации как акт вандализма с целью прямого нанесения материального ущерба.

В конечном итоге противоправные действия с информацией приводят к нарушению ее конфиденциальности, полноты, достоверности и доступности, что в свою очередь приводит к нарушению как режима управления, так и его качества в условиях ложной или неполной информации.

Каждая угроза влечет за собой определенный ущерб - моральный или материальный, а защита и противодействие угрозе призвано снизить его величину, в идеале - полностью, реально - значительно или хотя бы частично. Но и это удается далеко не всегда.

С учетом этого угрозы могут быть классифицированы по следующим кластерам:

1. По величине принесенного ущерба:

- предельный, после которого фирма может стать банкротом;

- значительный, но не приводящий к банкротству;

- незначительный, который фирма за какое-то время может компенсировать и др.;

2. По вероятности возникновения:

- весьма вероятная угроза;

- весьма вероятная угроза;

- вероятная угроза;

- маловероятная угроза;

3. По причинам появления:

- стихийные бедствия;

- преднамеренные действия;

4. По характеру нанесенного ущерба:

- материальный;

- моральный;

5. По характеру воздействия:

- активные;

- пассивные;

Вопрос

1. Владелец (источник) не принимает никаких мер к сохранению конфиденциальной информации, что позволяет злоумышленнику легко получить интересующие его сведения;

2. Источник информации строго соблюдает меры информационной безопасности, тогда злоумышленнику приходится прилагать значительные усилия к осуществлению доступа к охраняемым сведениям, используя для этого всю совокупность способов несанкционированного проникновения: легальное или нелегальное, заходовое или беззаходовое;

3. Промежуточная ситуация - это утечка информации по техническим каналам, при которой источник еще не знает об этом (иначе он принял бы меры защиты), а злоумышленник легко, без особых усилий может их использовать в своих интересах.

Вопрос

правовая защита — это специальные законы, другие нормативные акты, правила, процедуры и мероприятия, обеспечивающие защиту информации на правовой основе;

Вопрос

Лицензирование - мероприятия, связанные с предоставлением лицензий, переоформлением документов, подтверждающих наличие лицензий, приостановлением и возобновлением действия лицензий, аннулированием лицензий и контролем лицензирующих органов за соблюдением лицензиатами при осуществлении лицензируемых видов деятельности соответствующих лицензионных требований и условий.

Лицензия - специальное разрешение на осуществление конкретного вида деятельности при обязательном соблюдении лицензионных требований и условий, выданное лицензирующим органом юридическому лицу или индивидуальному предпринимателю.

Деятельность по лицензированию в области защиты информации выполняют ФСБ и ФСТЭК России. Рассмотрим лицензируемые виды деятельности в области защиты конфиденциальной информации.

ФСБ России:

- Разработка и (или) производство средств защиты конфиденциальной информации (в пределах компетенции ФСБ)

- Разработка, производство, реализация и приобретение в целях продажи специальных технических средств, предназначенных для негласного получения информации, индивидуальными предпринимателями и юридическими лицами, осуществляющими предпринимательскую деятельность

- Деятельность по выявлению электронных устройств, предназначенных для негласного получения информации, в помещениях и технических средствах (за исключением случая, если указанная деятельность осуществляется для обеспечения собственных нужд юридического лица или индивидуального предпринимателя)

- Деятельность по распространению шифровальных (криптографических) средств

- Деятельность по техническому обслуживанию шифровальных (криптографических) средств

- Предоставление услуг в области шифрования информации

- Разработка, производство шифровальных (криптографических) средств, защищенных с использованием шифровальных (криптографических) средств информационных систем, телекоммуникационных систем

Вопрос

организационная защита — это регламентация производственной деятельности и взаимоотношений исполнителей на нормативно-правовой основе, исключающая или ослабляющая нанесение ка кого-либо ущерба исполнителям;

11 Вопрос

инженерно-техническая защита — это использование различных технических средств, препятствующих нанесению ущерба коммерческой деятельности.

Вопрос

Физические средства защиты – это разнообразные устройства, присбособления, конструкции, аппараты, изделия, предназначенные для создания препятствий на пути движения злоумышленников.

К физическим средствам относятся механические, электромеханические, электронные, электронно-оптические, радио- и радиотехнические и другие устройства для воспрещения несанкционированного доступа (входа, выхода), проноса (выноса) средств и материалов и других возможных видов преступных действий (рис. 9).

Эти средства применяются для решения следующих задач:

1) охрана территории предприятия и наблюдение за ней;

2) охрана зданий, внутренних помещений и контроль за ними;

3) охрана оборудования, продукции, финансов и информации;

4) осуществление контролируемого доступа в здания и помещения.

Вопрос

Известно, что информация вообще передается полем или веществом. Это либо акустическая волна (звук), либо электромагнитное излучение, либо лист бумаги с текстом и др. Но ни переданная энергия, ни посланное вещество сами по себе никакого значения не имеют, они служат лишь носителями информации. Человек не рассматривается как носитель информации. Он выступает субъектом отношений или источником.

Основываясь на этом, можно утверждать, что по физической природе возможны следующие средства переноса информации:

– световые лучи;

– звуковые волны;

– электромагнитные волны;

– материалы и вещества.

Иной возможности для переноса информации в природе не существует (рис. 19).

Вопрос

Аппаратные средства защиты информации — это различные технические устройства, системы и сооружения, предназначенные для защиты информации от разглашения, утечки и несанкционированного доступа.К аппаратным средствам обеспечения информационной безопасности относятся самые разные по принципу работы, устройству и возможностям технические средства, обеспечивающие пресечение разглашения, защиту от утечки и противодействие несанкционированному доступу к источникам конфиденциальной информации.

Использование аппаратных средств защиты информации позволяет решать следующие задачи:

- проведение специальных исследований технических средств на наличие возможных каналов утечки информации;

- выявление каналов утечки информации на разных объектах и в помещениях;

- локализация каналов утечки информации;

- поиск и обнаружение средств промышленного шпионажа;

- противодействие НСД (несанкционированному доступу) к источникам конфиденциальной информации и другим действиям.

Вопрос

Сервисы безопасности, какими бы мощными они ни были, сами по себе не могут гарантировать надежность программно-технического уровня защиты. Только проверенная архитектура способна сделать эффективным объединение сервисов, обеспечить управляемость информационной системы, ее способность развиваться и противостоять новым угрозам при сохранении таких свойств, как высокая производительность, простота и удобство использования.

Теоретической основой решения проблемы архитектурной безопасности является следующее фундаментальное утверждение, которое мы уже приводили, рассматривая интерпретацию "Оранжевой книги" для сетевых конфигураций.

С практической точки зрения наиболее важными являются следующие принципы архитектурной безопасности:

- непрерывность защиты в пространстве и времени, невозможность миновать защитные средства;

- следование признанным стандартам, использование апробированных решений;

- иерархическая организация ИС с небольшим числом сущностей на каждом уровне;

- усиление самого слабого звена;

- невозможность перехода в небезопасное состояние;

- минимизация привилегий;

- разделение обязанностей;

- эшелонированность обороны;

- разнообразие защитных средств;

- простота и управляемость информационной системы.

Вопрос

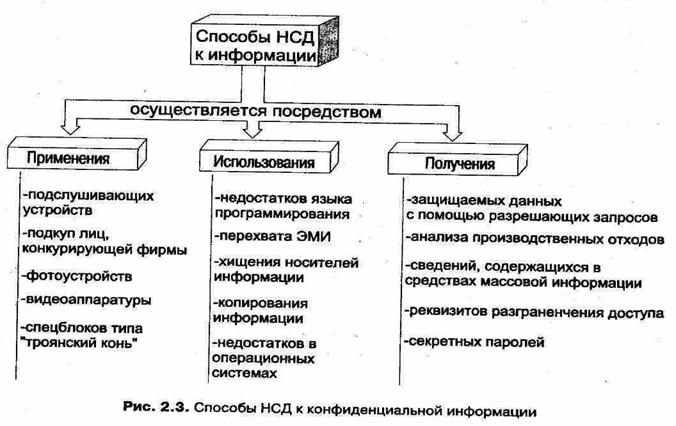

Способ несанкционированного доступа (способ НСД) —совокупность приемов и порядок действий с целью получения (добывания) охраняемых сведений незаконным противоправным путем и обеспечения возможности воздействовать на эту информацию (например, подменить, уничтожить и т. п.).

Вопрос

Под программными средствами защиты информации понимают специальные программы, включаемые в состав программного обеспечения КС исключительно для выполнения защитных функций.

К основным программным средствам защиты информации относятся:

• программы идентификации и аутентификации пользователей КС;

• программы разграничения доступа пользователей к ресурсам КС;

• программы шифрования информации;

• программы защиты информационных ресурсов (системного и прикладного программного обеспечения, баз данных, компьютерных средств обучения и т. п.) от несанкционированного изменения, использования и копирования.

Заметим, что под идентификацией, применительно к обеспечению информационной безопасности КС, понимают однозначное распознавание уникального имени субъекта КС. Аутентификация означает подтверждение того, что предъявленное имя соответствует данному субъекту (подтверждение подлинности субъекта).

Примеры вспомогательных программных средств защиты информации:

• программы уничтожения остаточной информации (в блоках оперативной памяти, временных файлах и т.п.);

• программы аудита (ведения регистрационных журналов) событий, связанных с безопасностью КС, для обеспечения возможности восстановления и доказательства факта происшествия этих событий;

• программы имитации работы с нарушителем (отвлечения его на получение якобы конфиденциальной информации);

• программы тестового контроля защищенности КС и др.

Вопрос

Основные направления защиты информации – охрана государственной, коммерческой, служебной, банковской тайн, персональных данных и интеллектуальной собственности.

Государственная тайна – защищаемые государством сведения в области его военной, внешнеполитической, экономической, разведывательной, контрразведывательной и оперативно-розыскной деятельности, распространение которых может нанести ущерб безопасности Российской Федерации.

Сведения могут считаться государственной тайной (могут быть засекречены), если они отвечают следующим требованиям:

• соответствуют перечню сведений, составляющих государственную тайну, не входят в перечень сведений, не подлежащих засекречиванию, и отвечают законодательству РФ о государственной тайне (принцип законности);

• целесообразность засекречивания конкретных сведений установлена путем экспертной оценки вероятных экономических и иных последствий, возможности нанесения ущерба безопасности РФ, исходя из баланса жизненно важных интересов государства, общества и личности (принцип обоснованности);

• ограничения на распространение этих сведений и на доступ к ним установлены с момента их получения (разработки) или заблаговременно (принцип своевременности);

• компетентные органы и их должностные лица приняли в отношении конкретных сведений решение об отнесении их к государственной тайне и засекречивании и установили в отношении их соответствующий режим правовой охраны и защиты (принцип обязательной защиты).

Вопрос

Несанкционированный доступ – чтение, обновление или разрушение информации при отсутствии на это соответствующих полномочий.

Криптография, Ключ,Криптостойкость шифра, пароли, графический ключ

Вопрос

Средства защиты от копирования предотвращают использование нелегальных копий программного обеспечения и являются в настоящее время единственно надежным средством — защищающим авторское право разработчиков. Под средствами защиты от копирования понимаются средства, обеспечивающие выполнение программой своих функций только при опознании некоторого уникального некопируемого элемента. Таким элементом (называемым ключевым) может быть определенная часть компьютера или специальное устройство.

Защита от копирования — система мер, направленных на противодействие несанкционированному копированию информации, как правило, представленной в электронном виде (данных или кода проприетарного программного обеспечения).

При защите могут использоваться организационные, юридические, и технические средства.

Преимуществом технических мер защиты является возможность предотвращения несанкционированного копирования.

Вопрос

Защиты информации от разрушения

Одной из задач обеспечения безопасности для всех случаев пользования компьютером является защита информации от разрушения. Так как причины разрушения информации весьма разнообразны (несанкционированные действия, ошибки программ и оборудования, компьютерные вирусы и пр.), то проведение защитных мероприятий обязательно для всех, кто пользуется компьютером.

Необходимо специально отметить опасность компьютерных вирусов. Вирус компьютерный — небольшая, достаточно сложнаяя и опасная программа, которая может самостоятельно размножаться, прикрепляться к чужим программам и передаваться по информационным сетям. Вирус обычно создается для нарушения работы компьютера различными способами — от «безобидной» выдачи какого-либо сообщения до стирания, разрушения файлов. Антивирус — программа, обнаруживающая и удаляющая вирусы.

Защита информации от изменения

Защитить свою информацию можно с помощью электронно цифровой подписью, так же занести в архив и поставить его под пароль, использование криптографий

22. Вопрос

К риптографические методы защиты информации - это специальные методы шифрования, кодирования или иного преобразования информации, в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования. Криптографический метод защиты, безусловно, самый надежный метод защиты, так как охраняется непосредственно сама информация, а не доступ к ней (например, зашифрованный файл нельзя прочесть даже в случае кражи носителя). Данный метод защиты реализуется в виде программ или пакетов программ.

Современная криптография включает в себя четыре крупных раздела:

- Симметричные криптосистемы. В симметричных криптосистемах и для шифрования, и для дешифрования используется один и тот же ключ. (Шифрование - преобразовательный процесс: исходный текст, который носит также название открытого текста, заменяется шифрованным текстом, дешифрование - обратный шифрованию процесс. На основе ключа шифрованный текст преобразуется в исходный);

- Криптосистемы с открытым ключом. В системах с открытым ключом используются два ключа - открытый и закрытый, которые математически связаны друг с другом. Информация шифруется с помощью открытого ключа, который доступен всем желающим, а расшифровывается с помощью закрытого ключа, известного только получателю сообщения.(Ключ - информация, необходимая для беспрепятственного шифрования и дешифрования текстов.);

- Электронная подпись. Системой электронной подписи. называется присоединяемое к тексту его криптографическое преобразование, которое позволяет при получении текста другим пользователем проверить авторство и подлинность сообщения.

- Управление ключами. Это процесс системы обработки информации, содержанием которых является составление и распределение ключей между пользователями.

О сновные направления использования криптографических методов - передача конфиденциальной информации по каналам связи (например, электронная почта), установление подлинности передаваемых сообщений, хранение информации (документов, баз данных) на носителях в зашифрованном виде.

Технологии шифрования

На сегодняшний день существует масса алгоритмов шифрования, имеющих значительную стойкость перед криптоанализом (криптографическую стойкость). Принято деление алгоритмов шифрования на три группы:

- Симметричные алгоритмы

- Ассиметричные алгоритмы

- Алгоритмы хэш-функций

Вопрос

Способы защиты информации — это совокупность приемов и средств, обеспечивающих конфиденциальность, целостность, полноту и доступность информации, и противодействие внутренним и внешним угрозам. Каждому виду угроз присущи свои специфические способы и средства.

24.Вопрос

Защитные действия ориентированы на пресечение разглашения, защиту информации от утечки и противодействия несанкционированному доступу (рис. 33).

Защитные действия, способы и мероприятия по обеспечению информационной безопасности можно классифицировать по основным характеристикам и объектам защиты по таким параметрам, например, как ориентация, характер угроз, направления, способы действий, охват, масштаб и другим.

Защитные действия по ориентации можно классифицировать как действия, направленные на защиту персонала, материальных и финансовых средств и информации как ресурса.

По направлениям — это правовая, организационная и инженерно-техническая защита.

По способам — это предупреждение, выявление, обнаружение, пресечение и восстановление.

По охвату защитные меры могут быть ориентированы на защиту территории фирмы, зданий, отдельных (выделенных) помещений, конкретных видов аппаратуры, или технических средств и систем, или отдельных элементов зданий, помещений, аппаратуры, опасных с точки зрения несанкционированного доступа к ним, или оборудования каналов утечки информации.

25.Вопрос

К факторам и обстоятельствам, приводящим к разглашению информации, относятся:

• недостаточное знание сотрудниками правил защиты конфиденциальной информации и непонимание (или недопонимание) необходимости тщательного их выполнения;

• слабый контроль за соблюдением правил работы со сведениями конфиденциального характера; текучесть кадров, в том числе знающих сведения конфиденциального характера

Разглашение конфиденциальной информации возможно:

1. При передаче информации по каналам электросвязи.

2. При сообщении, оглашении:

• на деловых встречах и переговорах;

• при деловой переписке;

• на семинарах, симпозиумах, в печати и СМИ;

• на выставках;

• в судебных инстанциях и административных органах.

3. При пересылке документов:

• по каналам почтовой связи;

• нарочными, курьерами, попутчиками. -

4. При опубликовании:

• в печати;

• в научных исследованиях и диссертациях.

5. При личном общении:

• на встречах;

• при телефонных переговорах.

6. При утере, утрате документов:

• на работе;

• за пределами службы.

7. При бесконтрольном оставлении документов:

• на рабочем месте;

• на экране ПЭВМ;

• при ксерокопировании.

26 вопрос, НЕТУ:p

27.Вопрос

Несанкционированный доступ к информации – доступ к информации, хранящейся на различных типах носителей в компьютерных данных, файловых хранилищах, архивах, секретных частях и т. д. различных организаций путём изменения (повышения, фальсификации) своих прав доступа.

Другими словами, это доступ к информации в нарушение должностных полномочий сотрудника, доступ к закрытой для публичного доступа информации со стороны лиц, не имеющих разрешения на доступ к этой информации. Так же иногда несанкционированным доступом называют получение доступа к информации лицом, имеющим право на доступ к этой информации в объёме, превышающем необходимый для выполнения служебных обязанностей.

Изменения уровня доступа достигаются путём использования методов социальной инженерии, ошибок и просчётов в системах безопасности, ошибок в программном обеспечении, а также подделки различных документов и удостоверений личности.

| <== предыдущая | | | следующая ==> |

| Дополнительные условия | | |

Date: 2015-07-27; view: 678; Нарушение авторских прав