Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Создание и применение IPSec-политики

Консоль Microsoft Management Console (MMC) используется для создания и конфигурирования IPSec-политики. Для этого в ММС надо добавить оснастку IPSec Policy Management (рис. 9.12).

Рис. 9.12. Оснастка IPSec Policy Management

Примечание. Добавление IPSec в ММС происходит аналогично добавлению других оснасток, упомянутых в этом курсе. Просмотрев список доступных оснасток, выберите IP Security Policy Management.

После добавления IPSec в консоль ММС появится запрос, каким компьютером эта оснастка будет управлять. Можно выбрать следующие опции:

- этот компьютер;

- контроллер домена Active Directory, членом которого является этот компьютер;

- другой домен Active Directory;

- другой компьютер.

Когда вы в первый раз откроете оснастку IPSec, то увидите три вида политик, предоставленных по умолчанию, чтобы вы могли модифицировать их так, как нужно. Вы можете создать собственную политику, используя мастер политики IP-безопасности. Мастер запускается правым щелчком мыши на оснастке IPSec в левом окне с последующим выбором Create IP Security Policy (Создать политику безопасности IP).

При запуске мастер запросит следующую информацию.

- Имя и описание политики.

- Будет ли политика отвечать на запросы по установке безопасных соединений.

- Метод аутентификации (Kerberos, сертификат или общий секретный ключ).

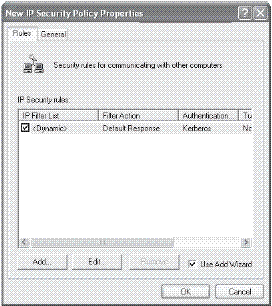

Фрагмент готовой IPSec-политики показан на рис. 9.13.

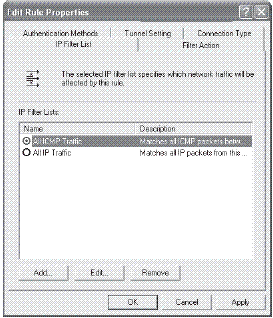

Можно также регулировать настройки, относящиеся к работе с ключами и к ограничениям информации, которой вы будете обмениваться. Например, щелкнув дважды на All IP Traffic (Весь IP-трафик), можно уточнить настройки данной характеристики. Как показано на рис. 9.14, эта специфическая деталь IPSec указывает на фильтрацию всего IP-трафика, ICMP-трафика или трафика обоих видов.

Можно импортировать другие доступные методы обеспечения безопасности по мере их появления, чтобы не привязываться к устаревшей технологии. После внесения изменений политика будет добавлена к списку политик безопасности по умолчанию, так что вы всегда сможете воспользоваться ей или модифицировать ее позже.

Дальше IPSec-политика может быть присвоена групповой политике (Group Policy). Здесь она будет применяться ко всем компьютерам, которые являются членами группы, и ко всем пользователям. В отличие от других видов политики, локальная политика безопасности имеет приоритет над политиками, стоящими выше с иерархической точки зрения. Например, локальная IPSec-политика организационной единицы аннулирует политику, присвоенную домену.

Рис. 9.13. Конфигурирование IPSec-политики в ММС

Рис. 9.14. Редактирование правил IPSec

Date: 2015-09-02; view: 308; Нарушение авторских прав; Помощь в написании работы --> СЮДА... |