Полезное:

Как сделать разговор полезным и приятным

Как сделать объемную звезду своими руками

Как сделать то, что делать не хочется?

Как сделать погремушку

Как сделать так чтобы женщины сами знакомились с вами

Как сделать идею коммерческой

Как сделать хорошую растяжку ног?

Как сделать наш разум здоровым?

Как сделать, чтобы люди обманывали меньше

Вопрос 4. Как сделать так, чтобы вас уважали и ценили?

Как сделать лучше себе и другим людям

Как сделать свидание интересным?

Категории:

АрхитектураАстрономияБиологияГеографияГеологияИнформатикаИскусствоИсторияКулинарияКультураМаркетингМатематикаМедицинаМенеджментОхрана трудаПравоПроизводствоПсихологияРелигияСоциологияСпортТехникаФизикаФилософияХимияЭкологияЭкономикаЭлектроника

Обзор прототипов системы

В качестве аналогов были выбраны следующие системы: программно-аппаратный комплекс ViPNET IDS 2000, ОАО «ИнфоТеКС», и система обнаружения вторжений Snort. ViPNET IDS 2000 и Snort являются системами обнаружения вторжений, построенными на основе сигнатурных методов.

ViPNET IDS 2000

Программно-аппаратный комплекс ViPNET IDS 2000 представлен на Рисунке 1. Комплекс обладает сертификатами ФСТЭК № 3285, действительным до 27.112017 года, и ФСБ России, что позволяет эксплуатировать данный ПАК на любых объектах, не обрабатывающих сведения, составляющих государственную тайну.

Рисунок 1. Внешний вид ViPNET IDS 2000

Функционал комплекса достаточно разнообразен. Среди его возможностей присутствуют:

- обнаружение вторжений в масштабе, приближенном к реальному времени;

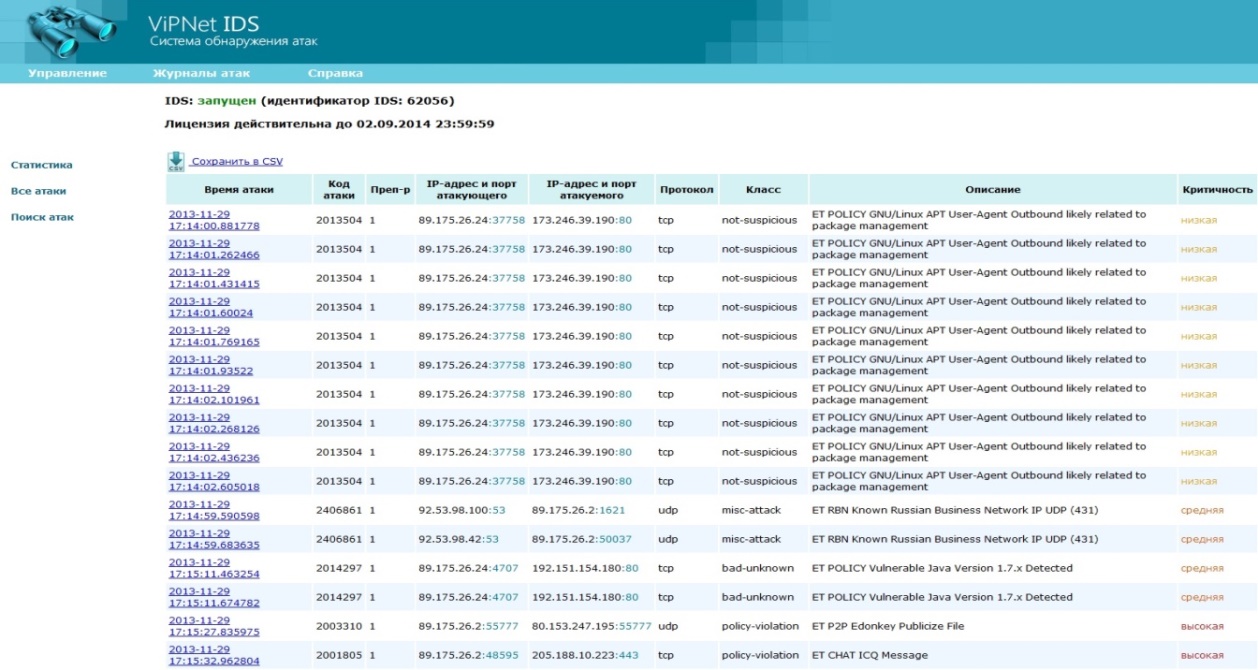

- расчет и предоставление статистики о происшедших вторжениях на основе журналов (журнал атак ViPNET IDS 2000 продемонстрирован на Рисунке 2);

- автоматическое обновление базы сигнатур с сервера;

- возможность добавления собственных сигнатур в базу;

- выборочное использование сигнатур или групп сигнатур и др.

Рисунок 2. Журнал атак

Схема подключения ViPNET к сети отображена на Рисунке 3. Данная схема получила название Т-образной.

Рисунок 3. Схема подключения

SPAN-порт предназначен для зеркалирования трафика: трафик перенаправляется для анализа системе обнаружения вторжений или используется для поиска неисправностей. Управление комплексом осуществляется консолью управления через WEB-интерфейс.

Данный комплекс обладает удобным интерфейсом и широкими функциональными возможностями. Производительность ПАК достигает 6000 Мбит/сек. Данный комплекс построен на операционной системе Linux.

Date: 2016-05-23; view: 618; Нарушение авторских прав; Помощь в написании работы --> СЮДА... |